Varför ska du inte logga in på ditt Linux-system som root

På Linux är användaren Root ekvivalent med administratörsanvändaren på Windows. Men när Windows har länge haft en kultur av genomsnittliga användare som loggar in som administratör, ska du inte logga in som root på Linux.

Microsoft försökte förbättra Windows-säkerhetspraxis med UAC - du borde inte logga in som root på Linux av samma anledning bör du inte inaktivera UAC på Windows.

Varför Ubuntu använder Sudo

Att avskräcka användare från att köra som root är en av anledningarna till att Ubuntu använder sudo istället för su. Som standard är root-lösenordet låst på Ubuntu, så genomsnittliga användare kan inte logga in som root utan att gå ut ur deras sätt att återaktivera root-kontot.

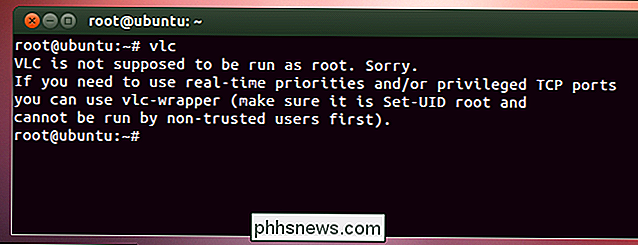

På andra Linux-distributioner har det historiskt varit möjligt att logga in som root från den grafiska inloggningsskärmen och få ett root-skrivbord, även om många applikationer kan klaga (och till och med vägra att köra som root, som VLC gör). Användare som kommer från Windows bestämde sig ibland för att logga in som root, precis som de använde administratörskontot i Windows XP.

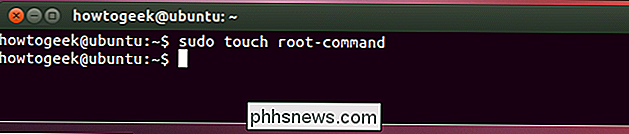

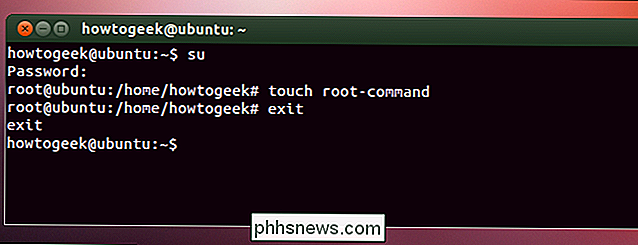

Med sudo kör du ett specifikt kommando (prefixed av sudo) som får root-privilegier. Med su, skulle du använda su-kommandot för att få ett rotskal, där du skulle köra kommandot du vill använda innan (förhoppningsvis) lämnar rotskalet. Sudo hjälper till att tillämpa bästa praxis och kör endast kommandon som måste köras som root (till exempel programinstallationskommandon) utan att lämna dig i ett rotskal, där du kan vara inloggad eller köra andra program som root.

Begränsa skadan

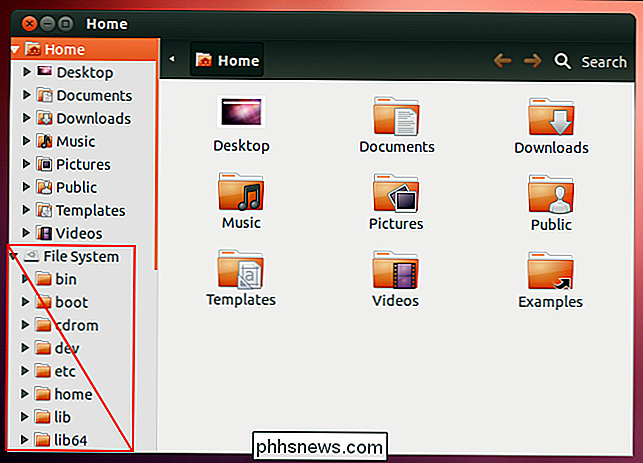

När du loggar in som ditt eget användarkonto, begränsas program som du kör, från att skriva till resten av systemet - de kan bara skriva till din hemmapp. Du kan inte ändra systemfiler utan att få root-behörigheter. Detta hjälper till att hålla din dator säker. Om Firefox-webbläsaren exempelvis hade ett säkerhetshål och du körde det som root, skulle en skadlig webbsida kunna skriva till alla filer på ditt system, läsa filer i andra användarkonto hemmappar och ersätta systemkommandon med kompromiss sådana. Om du är inloggad som ett begränsat användarkonto, kan den skadliga webbsidan emellertid inte göra något av det här - det skulle bara kunna orsaka skador i din hemmapp. Även om detta fortfarande kan orsaka problem, är det mycket bättre än att ha hela ditt system komprometterat.

Detta hjälper också till att skydda dig mot skadliga eller vanliga buggy-applikationer. Om du till exempel kör en applikation som bestämmer dig för att radera alla filer som den har tillgång till (kanske den innehåller en otäck bugg), kommer applikationen att torka bort din hemmapp. Det här är dåligt, men om du har säkerhetskopior (vilket du borde!) Är det ganska lätt att återställa filerna i din hemmapp. Om applikationen hade root-åtkomst kunde den ta bort alla filer på hårddisken, vilket kräver en fullständig ominstallation.

Finkorniga tillstånd

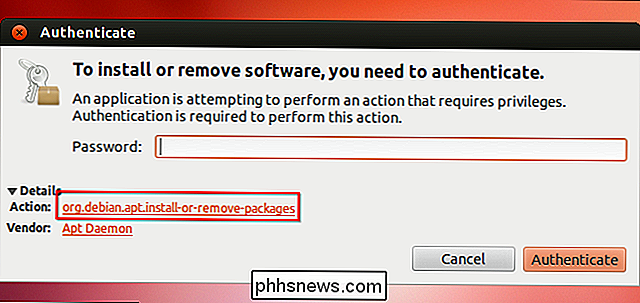

Medan äldre Linux-distributioner sprang hela systemadministrationsprogrammen som root, moderna Linux-stationära datorer använd PolicyKit för att få ännu mer finkorrigerad kontroll över behörigheterna som en ansökan mottar.

Till exempel kan en programvarahanteringsprogram endast beviljas för att installera programvara på ditt system genom PolicyKit. Programmets gränssnitt skulle köras med de begränsade användarkontoens behörigheter, bara den del av programmet som installerade programvaran skulle få förhöjda behörigheter - och den delen av programmet skulle bara kunna installera programvara.

Programmet skulle inte ha fullt root-åtkomst till hela ditt system, vilket kan skydda dig om ett säkerhetshål finns i programmet. PolicyKit gör det också möjligt för begränsade användarkonton att göra vissa systemadministrationsändringar utan att få fullständig root-åtkomst, vilket gör det lättare att köra som ett begränsat användarkonto med mindre krångel.

Linux låter dig logga in på ett grafiskt skrivbord som root - precis som det tillåter dig att radera varje enskild fil på hårddisken medan ditt system körs eller skriv slumpmässigt ljud direkt till hårddisken, utplåna ditt filsystem - men det är inte en bra idé. Även om du vet vad du gör är systemet inte utformat för att köras som root - du kringgår mycket av säkerhetsarkitekturen som gör Linux så säker.

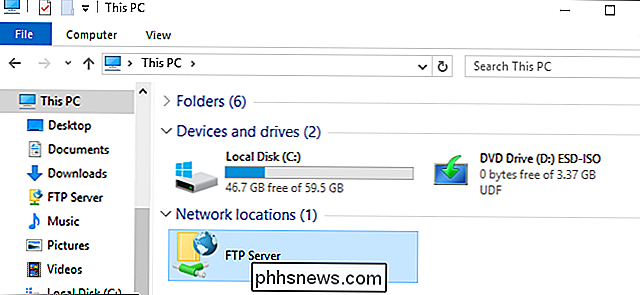

Så här ansluter du till FTP-servrar i Windows (utan extra programvara)

Om du behöver komma åt en FTP-server kan du installera dedikerade FTP-klienter med många funktioner - men du gör det inte nödvändigtvis måste. Windows själv erbjuder flera sätt att ansluta till en FTP-server, så att du kan hämta och ladda upp filer i en nypa. Så här får du tillgång till FTP-servrar i Windows Filutforskare Windows-filhanteraren, känd som File Explorer på Windows 10 och 8, och Windows Utforskare på Windows 7-låter dig ansluta till FTP-servrar.

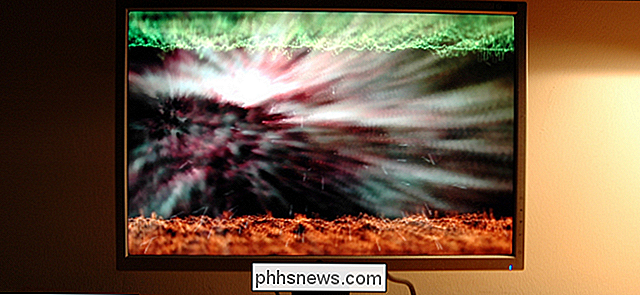

Varför skärmsläckare inte längre behövs

Skärmsläckare är en vänster lösning från en tidigare teknik. Trots deras namn, skärmarna inte längre "spara" någonting - allt de gör är slöseri. Skärmsläckare är inte nödvändiga på moderna LCD-skärmar. När datorn har stängts av automatiskt är skärmen den nya skärmsläckaren - det sparar energi, minskar elräkningen och ökar batteriets livslängd.