Kan min Internetleverantör verkligen sälja mina data? Hur kan jag skydda mig?

Du kanske har hört mycket nyheter nyligen om internetleverantörer (ISP) som spårar din surfhistorik och säljer alla dina data. Vad betyder detta och hur kan du bäst skydda dig själv?

Vad hände

RELATERAT: Vad är Net Neutralitet?

Traditionellt har Federal Trade Commission (FTC) ansvarat för att reglera Internetleverantörer . I början av 2015 röstade Federal Communications Commission (FCC) om att omklassificera bredbandsinternetåtkomst som en "gemensam operatör" -tjänst, som en del av ett tryck för nätneutralitet. Detta förde regleringen av Internetleverantörer från FTC till FCC.

FCC ställde sedan restriktioner för vilka Internetleverantörer var och kunde inte göra med sina kunder. Internetleverantörer skulle förhindras att omdirigera söktrafik, injicera ytterligare annonser till webbsidor och sälja användardata (som plats och surfhistorik), bland annat metoder som är lönsamma på bekostnad av användarna.

I mars 2017 skickade senaten och House röstade på en resolution om kongressens granskningsakt (CRA) för att upphäva FCC: s sekretessregler och förhindra att de gör framtida bestämmelser. Deras berättigande för räkningen var att företag som Google och Facebook får sälja denna information och att reglerna orättvist hindrar Internetleverantörer från att konkurrera. Advokater hävdar att eftersom Google har ungefär 81% marknadsandel i sökningen, har de mer marknadskontroll än någon Internetleverantör. Medan Googles dominans i sökningen är riktig, har internetanvändare möjlighet att undvika Google, eller Facebook eller någon annan webbplats. De flesta använder Google för sökning, men det finns många andra alternativ och det är lätt att byta. Med hjälp av verktyg som Privacy Badger är det ganska lätt att undvika Google eller Facebooks analyser på webben. I jämförelse går all din internettrafik genom din ISP, och väldigt få amerikaner har mer än ett eller två val.

Räkningen undertecknades av presidenten i början av april. Även om inte alla FCC: s regler hade trätt i kraft innan de upphävdes, är detta fortfarande ett stort slag mot privatlivet hos amerikaner online. Eftersom Internetleverantörer fortfarande är klassificerade som vanliga bärare, har ingen annan tillsynsmyndighet tillsynen att återinföra dessa regler.

Nyhetsvärde, men inte så ny

Många av FCC: s regler skulle börja i 2017 och 2018. De stora Internetleverantörerna har har spårat sina användare i flera år. Verizon använde sig förmodligen att injicera en supercookie i alla sina kunders webbläsningsförfrågningar, så att de (och tredje part) kunde spåra enskilda användare över hela webben. Supercookie blev tillagd till förfrågningar efter att de hade lämnat användarnas datorer, så det fanns inget sätt att undvika dem förrän Verizon föll och lade bort en opt-out. I ett tag lade AT & T upp klienter en extra $ 30 per månad för att inte spåra sin internetanvändning. Detta fall var inspirationen för FCC: s sekretessregler.

Det är lätt att tänka: "Jo, vi är inte sämre än vad vi var för ett år sedan." Och det kan vara delvis sant. Vi lever under samma regler som vi var då; det är bara att de nu inte kommer att förändras till det bättre. Det är fortfarande inte möjligt att köpa en persons internethistoria. Uppgifterna är anonymiserade och sålda till annonsörer och andra organisationer i bulk.

Men de nya bestämmelserna (som nu inte kommer att träda i kraft) skulle ha klämt upp ett betydande hål i internetets privatliv. Om du gräver djupt i anonymiserade data kan det vara lätt att upptäcka ägaren. Plus, det är argumentet att göra att Internetleverantörer i själva verket är dubbla doppning. Ståndpunkten att denna härskning sätter internetleverantörer i ett mer konkurrenskraftigt utrymme med tjänster som Google är lite disingenuous. Internetleverantörer reglerar den "sista milen" till sina kunders lokaler, och vi betalar redan bra pengar för att få tillgång till det.

Hur kan jag skydda mig?

Många är oroade över propositionens passering och vill ha sätt att skydda själva från sin Internetleverantörs nyfiken ögon. Lyckligtvis finns det några saker du kan göra för att säkerställa din integritet. De flesta av dessa metoder är inriktade på att skydda dig mot vad vi kallar MitM-attacker. Resan din data tar på resan från din dator till en internetserver och tillbaka går igenom en mängd mellanhänder. I en MitM-attack sätter en skadlig skådespelare sig in i systemet någonstans längs den resan för att avlyssna, lagra eller till och med ändra dina data.

Traditionellt antas en MitM vara en dålig skådespelare som sätter sig in i processen. Du litar på routrar, brandväggar och Internetleverantörer mellan dig och din destination. Men om du inte kan lita på din Internetleverantör blir sakerna svårare. Tänk på att det gäller all internettrafik, inte bara vad du ser i din webbläsare. De goda nyheterna (om du kan kalla det så) är att MitM-attacker är ett gammalt och vanligt problem som vi har utvecklat ganska bra verktyg som du kan använda för att skydda dig.

Använd HTTPS där du kan

RELATERADE : Vad är HTTPS och varför ska jag bry dig?

HTTPS krypterar anslutningen mellan din dator och en webbplats, med ett protokoll som heter TLS (eller äldre SSL). Tidigare användes det mest för känslig information som inloggningssidor eller bankinformation. Genomförandet av HTTPS har dock blivit enklare och billigare. Idag krypteras över hälften av all internettrafik.

När du använder HTTPS krypteras innehållet i datapaket, inklusive den faktiska webbadressen du besöker. Däremot är värdnamnet på din destination (till exempel phhsnews.com) hållet okrypterat, eftersom noderna mellan din enhet och din datas destination behöver veta var du ska skicka din trafik. Även om Internetleverantörer inte kan se vad du skickar över HTTPS, kan de fortfarande berätta vilka webbplatser du besöker.

Det finns fortfarande vissa metadata (data om data) som inte kan döljas med hjälp av HTTPS. Någon som övervakar din trafik vet hur mycket som laddas ned i en viss förfrågan. Om en server bara har en fil eller en sida med en viss storlek kan detta vara en giveaway. Det är också enkelt att bestämma vilka tidsförfrågningar som görs, och hur länge anslutningarna går (se längden på en strömmande video).

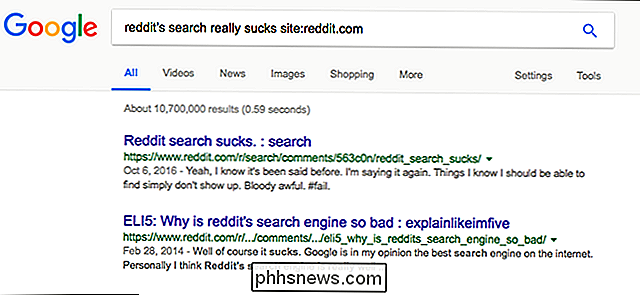

Låt oss sammanföra det här. Tänk dig att det finns en MitM mellan mig och internet och avlyssnar mina paket. Om jag använder HTTPS kan de till exempel säga att jag gick till reddit.com klockan 11:58, men de skulle inte veta om jag besöker framsidan, / r / teknik eller något annat, mindre -Safe-for-Work-sida. Med ansträngning kan det vara möjligt för dem att bestämma sidan baserat på hur mycket data som överförts, men det är osannolikt om du besöker en dynamisk webbplats med mycket innehåll. Eftersom jag laddar sidan en gång och den inte ändras i realtid, måste anslutningslängden vara kort och svår att lära mig något av.

HTTPS är bra, men det är ingen silverkula när det gäller att skydda dig från din Internetleverantör. Som tidigare sagt döljer det innehåll, men kan inte skydda metadata. Och medan det inte behövs något från slutanvändaren måste serverägare konfigurera sina servrar för att kunna använda den. Tyvärr finns det fortfarande många webbplatser som inte stöder HTTPS. Dessutom kan endast webbläsartrafik krypteras med HTTPS. TLS-protokollet används i andra applikationer, men är normalt inte synligt för användarna. Detta gör det svårt att berätta när-eller om-din applikationstrafik krypteras.

Använd en VPN för att kryptera all din trafik

RELATERAD: Vad är en VPN och varför skulle jag behöva en?

Ett virtuellt privat nätverk (VPN) skapar en säker anslutning mellan din enhet och en terminering. Det är i huvudsak som att ha ett privat nätverk skapat inom det offentliga internetnätet, vilket är anledningen till att vi ofta hänvisar till en VPN-anslutning som tunnel. När du använder en VPN krypteras all din trafik lokalt på din enhet och skickas sedan via tunneln till VPN: s termineringstid - vanligtvis en server på vilken VPN-tjänst du än använder. Vid uppsägningspunkten dekrypterade din trafik och skickades sedan vidare till dess avsedda destination. Returtrafik skickas tillbaka till VPN-termineringspunkten, där den krypteras och sedan skickas tillbaka genom tunneln till dig.

En av de vanligaste användningarna för VPN är att tillåta anställda att få tillgång till företagsresurser på distans. Det anses vara bästa praxis att hålla internt bolagets tillgångar bortkopplade från internet. Användare kan tunnel till en VPN-termineringspunkt i ett företagsnätverk, vilket gör det möjligt för dem att få tillgång till servrar, skrivare och andra datorer, alla samtidigt som de hålls dolda från internet som helhet.

Under senare år har VPN blivit populära för personligt bruk, för att förbättra säkerheten och integriteten. Ta exemplet på gratis Wi-Fi i kaféet. Det är lätt att sniffa trafik på osäkrade Wi-Fi-nätverk. Det är också möjligt att du ansluter till ett ond tvillingnätverk - en falsk Wi-Fi-åtkomstpunkt som maskerar som en legitim, som hoppas servera skadlig kod. Om du använder en VPN kan allt de ser är krypterad data, utan uppgift om var eller med vilken du kommunicerar. VPN-tunneln ger också integritet, vilket innebär att en skadlig outsider inte kan ändra trafiken.

När du använder en VPN kan din Internetleverantör inte se eller ändra vad som går igenom den krypterade tunneln. Eftersom allt är krypterat tills det når uppsägningspunkten, vet de inte vilka webbplatser du besöker eller vilka data du skickar. Internetleverantörer kan berätta att du använder en VPN och ser VPN: s termineringspunkt (en bra indikator på vilken VPN-tjänst du använder). De vet också hur mycket trafik du producerar vid vilken tidpunkt.

Användning av VPN kan också påverka nätverksprestanda. Överbelastning på en VPN kan sakta ner dig, men i sällsynta fall kan du få bättre hastigheter medan du är på en VPN. Du bör också kontrollera om VPN läcker någon information.

RELATED: Så här väljer du den bästa VPN-tjänsten för dina behov

Företag och högskolor tillhandahåller ofta gratis VPN-åtkomst till sina användare. Var noga med att kontrollera användningsprincipen. deras administratörer vill sannolikt inte att du strömmar video eller gör något som inte är relaterat till arbete på deras nätverk. Alternativt kan du betala för tillgång till en VPN-tjänst, vanligtvis $ 5-10 per månad. Du borde göra lite forskning för att välja det bästa VPN-nätet för dina behov, men vi har sammanställt en praktisk guide till hur du väljer den bästa VPN-tjänsten som kan hjälpa dig under vägen.

Tänk på att du måste kunna lita på din VPN-leverantör. VPN: n hindrar din Internet-leverantör från att se tunnelbanan. Däremot måste din trafik dekrypteras när den når slutpunkten, så att uppsägningstiden kan vidarebefordra den till rätt destination. Det betyder att din VPN-leverantör kan se denna information. Många VPN-tjänster hävdar att de inte loggar, använder eller säljer din trafik. Det finns emellertid ofta inget sätt att berätta om de följer igenom dessa löften eller ej. Även om de är ärliga är det möjligt att deras ISP minskar data. Särskilt bör du vara försiktig med gratis VPN-er. På senare tid har VPN-webbläsartillägg blivit populära, till stor del på grund av deras låga / ingen kostnad och användarvänlighet. Att köra en VPN-tjänst är dyr, och operatörer gör det inte av hjärtans godhet. Att använda en av dessa gratis tjänster växlar ofta möjligheten att spionera på dig och injicera annonser från din ISP till VPN. Kom ihåg: När du inte betalar för en tjänst med driftskostnader, är du produkten.

I slutändan är VPN en användbar men ofullständig lösning. De ger ett sätt att överföra tillit från din Internetleverantör till en tredje part, men det finns inget enkelt sätt att avgöra om en VPN-leverantör är trovärdig. Om du vet att din Internetleverantör inte kan lita på kan VPN: er vara värda ett skott. HTTPS / TLS bör användas med VPN för att ytterligare förbättra din säkerhet och integritet.

Så vad om Tor?

RELATERAD:

Är Tor riktigt anonym och säker? Lökruten (Tor) är ett system som krypterar och anonymiserar trafik. Tor är komplex, och hela artiklar kan (och har) skrivits på den. Medan Tor är användbart för många människor kan det vara svårt att använda rätt. Tor kommer att ha en mycket mer märkbar (negativ) inverkan på kvaliteten och prestanda i din dagliga internetanvändning än de andra metoderna som nämns i den här artikeln.

Sätta allt ihop

Internetleverantörer har inte fått några nya befogenheter från denna proposition, men det har hindrat regeringen från att säkerställa din integritet. Det finns ingen silverkula för att förhindra att din ISP spionerar på dig, men det finns fortfarande gott om ammunition. Använd HTTPS när det är möjligt för att skydda meddelandeinnehåll mellan dig och destinationen. Överväg att använda en VPN till tunnel runt din Internetleverantör. Medan du gör ändringar, överväga att skydda dig själv från andra snarkingskällor och spionage. Konfigurera operativsystemets inställningar för att förbättra integriteten (Windows och OSX) och din webbläsare också (Chrome, Firefox eller Opera). Använd en sökmotor som respekterar din integritet också. Skydda din integritet är ett uppåtstridigt slag, nu mer än någonsin, men How-To Geek är dedikerad till att hjälpa dig på vägen.

Bildkrediter: DennisM2.

Eller Broforce , såg det ut som dussintals och dussintals dåligt gjorda och allmänt oönskade titlar kom igenom, varav många var ofullständiga eller kullerstensamlade från förköpta tillgångar. Därför har Valve infört en komplett ersättning för Greenlight, nu kallad "Steam Direct." Vad har ändrats ? Vad har inte det?

Så här importerar du bilder från din kamera till Lightroom

Lightroom är nästan nödvändigt för seriösa amatörer och professionella fotografer. Det är ett arkivsystem för alla dina bilder, en RAW-utvecklare och mycket mer. Lightroom är bäst när det används för att hantera varje steg i ditt efterbehandlings arbetsflöde, inklusive det allra första steget: Importera bilder till din dator från din kamera.