Skillnaden mellan WEP, WPA och WPA2 Wi-Fi-lösenord

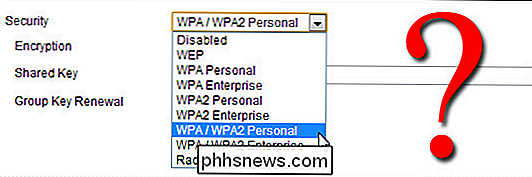

Även om du vet att du måste säkra ditt Wi-Fi-nätverk (och har redan gjort det) hittar du förmodligen allt säkerhetsprotokollet akronymer lite förbryllande. Läs vidare eftersom vi lyfter fram skillnaderna mellan protokoll som WEP, WPA och WPA2 och varför det spelar någon roll vilken akronym du slår på ditt Wi-Fi-nätverk.

Vad gör det?

Du gjorde vad du fick veta att göra, du loggade in i din router efter att du köpt den och pluggar in den för första gången och anger ett lösenord. Vad spelar ingen roll vad den lilla akronym bredvid säkerhetsprotokollet du valde var? Som det visar sig spelar det mycket roll. Såsom är fallet med alla säkerhetsstandarder har ökad datorstyrka och utsatta sårbarheter gjort äldre Wi-Fi-standarder i fara. Det är ditt nätverk, det är dina data, och om någon kapar ditt nätverk för sina illegala hijinks, blir det din dörr som polisen kommer att knacka på. Förstå skillnaderna mellan säkerhetsprotokoll och implementera den mest avancerade som din router kan stödja (eller uppgradera om den inte kan stödja nuvarande gen-säkra standarder) är skillnaden mellan att erbjuda någon enkel åtkomst till ditt hemnätverk och inte.

WEP , WPA och WPA2: Wi-Fi-säkerhet genom åren

Wi-Fi-säkerhetsprotokoll har sedan slutet av 1990-talet genomgått flera uppgraderingar, med direkt avskrivning av äldre protokoll och signifikant revidering av nya protokoll. En promenad genom historien om Wi-Fi-säkerhet tjänar till att markera både vad som finns där ute och varför du borde undvika äldre standarder.

WEP (Wired Equivalent Privacy)

Wired Equivalent Privacy (WEP) är den mest använda Wi-Fi säkerhetsprotokoll i världen. Detta är en funktion av ålder, bakåtkompatibilitet och det faktum att det visas först i protokollvalmenyerna i många kontrollpaneler på routern.

WEP ratificerades som en säkerhetsstandard för Wi-Fi i september 1999> . De första versionerna av WEP var inte särskilt stark, även för den tid de släpptes, eftersom amerikanska restriktioner för export av olika kryptografiska tekniker ledde till att tillverkare begränsade sina enheter till endast 64-bitars kryptering. När restriktionerna höjdes ökade den till 128 bitar. Trots införandet av 256-bitars WEP är 128-bitar en av de vanligaste implementeringarna.

Trots att protokollet reviderades och en ökad nyckelstorlek upptäcktes över tiden upptäcktes många säkerhetsbrister i WEP-standarden. När datorkraft ökade blev det lättare och lättare att utnyttja dessa brister. Så tidigt som 2001 flyttade bevis för konceptutnyttjande och i 2005 gav FBI en offentlig demonstration (i syfte att öka medvetenheten om WEP: s svagheter) där de knäckte WEP-lösenord på några minuter med hjälp av fritt tillgänglig programvara.

Trots olika förbättringar, arbetssätt och andra försök att shore up WEP-systemet, är det fortfarande mycket sårbart. System som är beroende av WEP bör uppgraderas eller, om säkerhetsuppgraderingar inte är ett alternativ, ersätts. Wi-Fi-alliansen har officiellt pensionär WEP 2004.

Wi-Fi Protected Access (WPA)

Wi-Fi Protected Access (WPA) var Wi-Fi Alliansens direkta svar och ersättning till de allt tydligare sårbarheterna hos WEP-standard. WPA antogs formellt 2003, ett år innan WEP officiellt gick i pension. Den vanligaste WPA-konfigurationen är WPA-PSK (fördelad nyckel). Nycklarna som används av WPA är 256-bitars, en signifikant ökning över 64-bitars och 128-bitars nycklar som används i WEP-systemet.

Några av de väsentliga förändringarna som implementerats med WPA-inkluderade kontrollintegritetskontroller (för att avgöra om en angripare hade tagit eller ändrat paket som passerade mellan åtkomstpunkten och klienten) och Temporal Key Integrity Protocol (TKIP). TKIP använder ett paketpaket som var radikalt säkrare än det fasta nyckelsystemet som användes av WEP. TKIP-krypteringsstandarden ersattes senare av Advanced Encryption Standard (AES).

Trots vad en signifikant förbättring WPA var över WEP, sprang spöket av WEP WPA. TKIP, en kärnkomponent i WPA, utformades för att enkelt kunna rullas ut via firmwareuppgraderingar på befintliga WEP-kompatibla enheter. Som sådan var det nödvändigt att återvinna vissa element som användes i WEP-systemet, som till sist utnyttjades.

WPA har, liksom sin föregångare WEP, visats genom både proof of concept och tillämpade offentliga demonstrationer för att vara sårbara för intrång. Intressant är att processen genom vilken WPA vanligtvis bryts är inte en direkt attack på WPA-protokollet (även om sådana attacker har visats framgångsrikt), men genom attacker på ett tilläggssystem som rullades ut med WPA-Wi-Fi Protected Setup (WPS ), som utformades för att göra det enkelt att koppla enheter till moderna åtkomstpunkter.

Wi-Fi Protected Access II (WPA2)

WPA har sedan 2006 officiellt ersatts av WPA2. En av de viktigaste förändringarna mellan WPA och WPA2 är den obligatoriska användningen av AES-algoritmer och införandet av CCMP (Counter Cipher Mode med Block Chaining Message Authentication Code Protocol) som ersättning för TKIP. Men TKIP är fortfarande bevarad i WPA2 som ett back-back-system och för driftskompatibilitet med WPA.

För närvarande är den primära säkerhetsproblemet för det faktiska WPA2-systemet en obskyr en (och kräver att angriparen redan har tillgång till det säkrade Wi- Fi-nätverket för att få tillgång till vissa nycklar och sedan fortsätta en attack mot andra enheter på nätverket). Säkerhetsimplikationerna för de kända WPA2-sårbarheterna begränsas sålunda nästan helt till företagsnätverk och förtjänar lite eller ingen praktisk övervägning när det gäller säkerhetsnätet för hemnätverk.

Tyvärr är samma sårbarhet som det största hålet i WPA-rustningen -attackvektorn genom Wi-Fi Protected Setup (WPS) -remsor i moderna WPA2-tillgängliga åtkomstpunkter. Trots att det går att bryta sig in i ett WPA / WPA2-nätverk med hjälp av denna sårbarhet, kräver det någonstans mellan 2-14 timmar av bestående ansträngning med en modern dator, är det fortfarande ett legitimt säkerhetsproblem. WPS ska vara avstängt och om möjligt bör funktionaliteten för åtkomstpunkten blinkas till en distribution som inte ens stöder WPS så att attackervektorn helt avlägsnas.

Wi-Fi Security History Acquired; Nu vad?

På den här tiden känner du dig antingen lite smug (för att du med säkerhet använder det bästa säkerhetsprotokollet som är tillgängligt för din Wi-Fi-åtkomstpunkt) eller lite nervös (eftersom du valde WEP eftersom det var längst upp i listan). Om du befinner dig i det senare läget, var inte rädd vi har täckt dig.

Innan vi träffar dig med en ytterligare läsning av våra översta Wi-Fi-säkerhetsartiklar, här är kraschbanan. Detta är en grundläggande lista som rankar de nuvarande Wi-Fi-säkerhetsmetoderna som finns tillgängliga på alla moderna routrar (efter 2006), beställda från bäst till värsta:

- WPA2 + AES

- WPA + AES

- WPA + TKIP / AES

- WEP

- Open Network (ingen säkerhet alls)

- Idealiskt stänger du av Wi-Fi Protected Setup (WPS) och ställer in din router till WPA2 + AES. Allt annat på listan är ett mindre än idealiskt steg ner från det. När du väl har kommit till WEP är din säkerhetsnivå så låg, det handlar om lika effektiv som ett kedjelänk staket - staketet finns bara för att säga "hej, det här är min egendom" men alla som faktiskt ville ha det kunde bara klättra över det.

Om allt detta tänker på Wi-Fi-säkerhet och kryptering har du nyfiken på andra knep och tekniker som du enkelt kan distribuera för att ytterligare säkra ditt Wi-Fi-nätverk, bör nästa stopp stoppa igenom följande How-To Geek-artiklar:

Wi-Fi-säkerhet: Ska du använda WPA2 + AES, WPA2 + TKIP eller Båda?

- Så här säkrar du ditt Wi-Fi-nätverk mot intrång

- Har du ingen falsk känsla för säkerhet: 5 osäkra sätt för att säkra ditt Wi-Fi

- Så här aktiverar du en gäståtkomstpunkt på ditt trådlösa nätverk

- De bästa Wi-Fi-artiklarna för att säkra ditt nätverk och optimera routern

- Beväpnad med en grundläggande förståelse för hur Wi-Fi säkerhetsarbeten och hur du ytterligare kan förbättra och uppgradera accessnätet för ditt hemnätverk, kommer du att sitta vackert med en nu säker W i-Fi-nätverk.

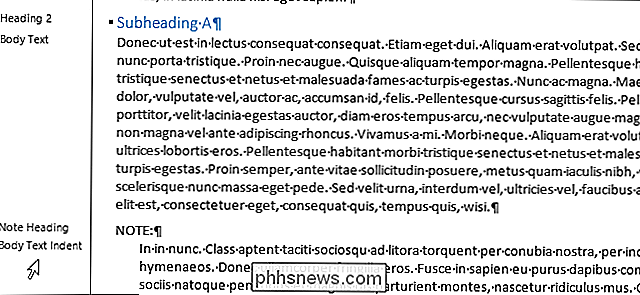

Så här ser du alla styckeformat som används i ditt Word-dokument

Styles i Word kan du enkelt tillämpa ett konsekvent utseende i hela ditt dokument, istället för att formatera allt manuellt. Om du vill granska din formatering kan du visa de stilar som tillämpas på punkterna i den vänstra marginalen för snabbreferens. RELATED: Mastering Styles and Document Themes Normalt ser du vilka stilar som tillämpas på vilka stycken måste du placera markören i stycket och titta på avsnittet Stilar på fliken Hem.

Varför tillåter Linux inte användare att ta bort Root Directory?

För det mesta utför ingen av oss villigt en åtgärd som bokstavligen bryter våra operativsystem och tvingar oss att installera om dem. Men vad händer om en sådan åtgärd lätt skulle kunna uppstå, oavsiktligt av användarens sida? Dagens SuperUser Q & A-inlägg har svaret på en förvirrad läsares fråga. Dagens Frågor och svar-session kommer till vår del med SuperUser-en indelning av Stack Exchange, en community-driven gruppering av Q & A-webbplatser.