Vad är Apples "Secure Enclave" och hur skyddar den min iPhone eller Mac?

iPhones och Macs med Touch ID eller Face ID använder en separat processor för att hantera din biometriska information. Det kallas Secure Enclave, det är i princip en hel dator till sig själv, och den erbjuder en mängd olika säkerhetsfunktioner.

Säker Enclave stöter separat från resten av enheten. Den driver sin egen mikrokärna, som inte är direkt tillgänglig av ditt operativsystem eller några program som körs på din enhet. Det finns 4MB flashbar lagring, som endast används för att lagra 256-bitars elliptiska kurvens privata nycklar. Dessa nycklar är unika för din enhet och synkroniseras aldrig till molnet eller ens ses direkt av enhetens primära operativsystem. I stället frågar systemet Secure Enclave att dekryptera information med tangenterna.

Varför finns den säkra enklaven?

Den säkra enklaven gör det mycket svårt för hackare att dekryptera känslig information utan fysisk åtkomst till din enhet. Eftersom Secure Enclave är ett separat system, och eftersom ditt primära operativsystem aldrig ser decrypteringsnycklarna, är det oerhört svårt att dekryptera dina data utan korrekt godkännande. Det är värt att notera att din biometriska information inte lagras på Secure Enklav; 4 MB har inte tillräckligt med lagringsutrymme för all den data. Istället lagrar Enclave krypteringsnycklarna som används för att låsa ner den biometriska data.

Tredje partsprogram kan också skapa och lagra nycklar i enklaven för att låsa ner data, men appsna

har aldrig tillgång till nycklarna själva . Istället gör appar förfrågningar om Secure Enclave för att kryptera och dekryptera data. Det betyder att all information som krypteras med Enclave är otroligt svår att dekryptera på någon annan enhet. Att citera Apples dokumentation för utvecklare:

När du lagrar en privat nyckel i Secure Enclave hanterar du aldrig nyckeln, vilket gör att Det är svårt för nyckeln att bli äventyrad. I stället instruerar du Secure Enclave att skapa nyckeln, lagra den säkert och utföra operationer med den. Du får endast utdata från dessa operationer, till exempel krypterad data eller ett krypterat signaturverifikationsresultat.

Det är också värt att notera att Secure Enclave inte kan importera nycklar från andra enheter: den är utformad uteslutande för att skapa och använda nycklar lokalt. Det här gör det mycket svårt att dekryptera information på vilken enhet som helst, men den där den skapades.

Vänta, var inte den säkra enklaven hackad?

Den säkra enklaven är en detaljerad inställning och gör livet väldigt svårt för hackare. Men det finns ingen sådan sak som perfekt säkerhet, och det är rimligt att anta att någon kommer att kompromissa allt detta så småningom.

Sommaren 2017 avslöjade entusiastiska hackare att de lyckades dekryptera den fasta Enclaves firmware som potentiellt gav dem insikt i hur enklaven fungerar. Vi är säkra på att Apple skulle föredra att läckan inte hade hänt, men det är värt att notera att hackare ännu inte har hittat ett sätt att hämta de krypteringsnycklar som lagras på enklav: de har bara dekrypterat själva firmware.

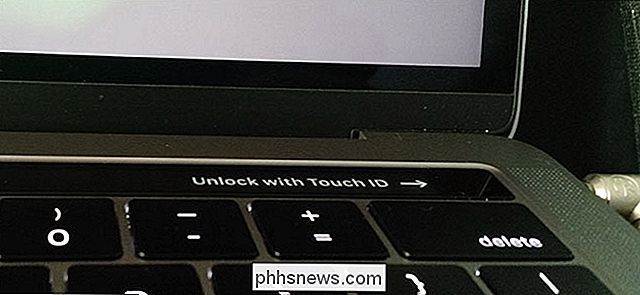

Clean Out Enclaven innan du säljer din Mac

RELATED:

Så här rensar du MacBooks pekskärm och säkra enklaverdata Knappar i den säkra enklaven på din iPhone torkas när du utför en fabriksåterställning. I teorin borde de också rensas ut när du installerar om MacOS, men Apple rekommenderar att du rensar Secure Enclave på din Mac om du använde annat än det officiella MacOS-installationsprogrammet.

8 Skäl att installera LineageOS på din Android-enhet

CyanogenMod var tidigare den mest populära anpassade ROM-enheten för Android-enheter. Tyvärr sänkte en kortvarig ansträngning för att göra ROM-basen för ett affärsföretag till programvaruföretaget hela CyanogenMod-teamet och dess tidigare tillgångar, inklusive namn och community-servrar. Men allt är inte vilse: många av de ursprungliga utvecklarna har hoppat in i det nya LineageOS-projektet - en direkt uppföljning till CyanogenMod.

Hur man använder gamla och annorlunda märkta objektiv med din spegelfri kamera

Spegelfria kameror visar sig alltmer populära. Som de har utvecklats under de senaste åren har de blivit väldigt användbara under vissa omständigheter. RELATERAD: Vad är spegelfria kameror, och är de bättre än normala DSLR? En av de väldigt intressanta Funktionerna i spegelfria kameror är på grund av sin design att du kan använda nya och gamla objektiv från olika tillverkare med en lämplig adapter.