Varför har vissa systemanvändare / usr / bin / false som deras Shell?

När du börjar gräva i ett Linux-system kan du hitta några förvirrande eller oväntade saker, som / usr / bin / false, till exempel. Varför är det där och vad är dess syfte? Dagens SuperUser Q & A-post har svaret på en nyfiken läsarens frågor.

Dagens Frågor och svarssession kommer till vår tjänst med SuperUser-en indelning av Stack Exchange, en community-driven gruppering av Q & A-webbplatser.

Frågan

SuperUser-läsare user7326333 vill veta varför vissa systemanvändare har / usr / bin / false som deras skal:

Varför har vissa systemanvändare / usr / bin / false som deras skal? Vad betyder det?

Varför har vissa systemanvändare / usr / bin / false som sitt skal?

Svaret

SuperUser-bidragsgivare duDE, Toby Speight och bbaassssiiee har svaret för oss. Först upp dude:

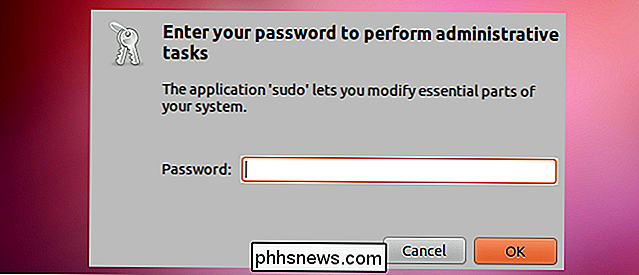

Detta hjälper till att hindra användare från att logga in på ett system. Ibland behöver du ett användarkonto för en viss uppgift. Ändå bör ingen kunna interagera med det här kontot på datorn. Dessa är dels systemanvändarkonton. Å andra sidan är detta ett konto för vilket FTP eller POP3-åtkomst är möjlig, men inget direkt inloggningsskärm.

Om du tittar närmare på / etc / passwd-filen hittar du kommandot / bin / false som ett inloggningsskal för många systemkonton. Faktum är att falskt inte är ett skal, men ett kommando som inte gör något och då slutar också med en statuskod som signalerar ett fel. Resultatet är enkelt. Användaren loggar in och genast ser inloggningsprompten igen.

Följd av svaret från Toby Speight:

Dessa användare existerar som ägare till specifika filer eller processer och är inte avsedda att vara inloggningskonton. Om värdet på "skal" fältet inte är listat i / etc / shells, tillåter inte program som FTP-daemoner tillträde. Dessutom använder de / bin / false omedelbart tillbaka och nekar ett interaktivt skal för program som inte kontrollerar / etc / shells.

Och vårt slutliga svar från bbaassssiiee:

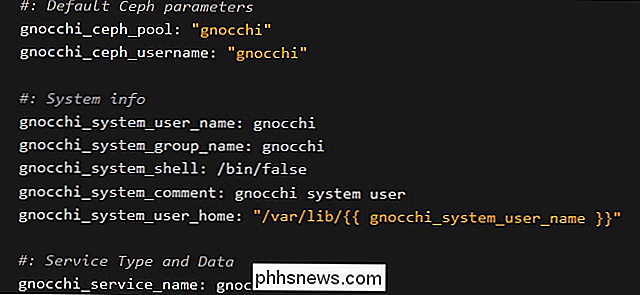

Vissa användare har / usr / bin / false, andra har / sbin / nologin, eller de kan till och med ha / usr / bin / passwd. De kan antingen vara systemanvändare som behövs för att isolera programbehörigheter eller mänskliga användare av program som använder lösenordsfilerna för autentisering.

Har något att lägga till förklaringen? Ljud av i kommentarerna. Vill du läsa mer svar från andra tech-savvy Stack Exchange-användare? Kolla in hela diskussionsgängan här.

Bildkredit: OpenStack Docs (OpenStack Project)

Hur fungerar Secure Wi-Fi-nätverk?

Du överväger ett nätverks Wi-Fi-nätverk, eftersom du är sjuk på att en enda plats i ditt hus inte får någon mottagning. Är mina Smarthome-enheter säkra? Vi förstår varför du kanske undrar detta: nätverksnät innehåller flera enheter, och de " är lika mycket smarthome-enheter som de är routrar (och smarta enheter har kommit under mycket granskning för säkerhet).

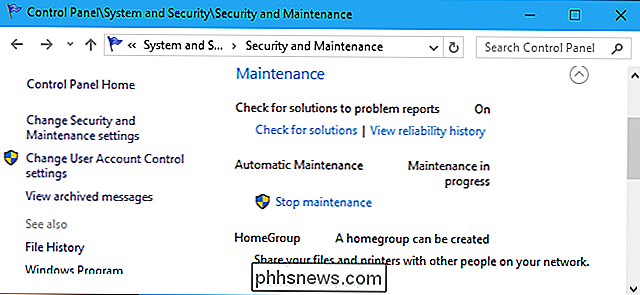

Så här schemalägger du automatiskt underhåll på Windows 10 (och vad det gör)

Windows 10 utför automatiskt systemunderhållsuppgifter som säkerhetsskanning och diskoptimering på schema. Som standard kör Windows dessa uppgifter varje dag klockan 2 och väcker din dator om den sover. Funktionen Automatisk underhåll har lagts till i Windows 8, så du ser samma alternativ på en Windows 8-dator Vad är automatiskt underhåll?