Du behöver bara torka en skiva en gång för att på ett säkert sätt radera det.

Du har nog hört att du måste skriva över en enhet flera gånger för att göra datan oåterkallelig. Många disk-torka verktyg erbjuder flera pass wipes. Detta är en urban legend - du behöver bara torka en enhet en gång.

Wiping avser att skriva över en enhet med alla 0: s, alla 1: s eller slumpmässiga data. Det är viktigt att torka en enhet en gång innan du tar bort den för att göra dina data oåterkalleliga, men ytterligare våtservetter ger en falsk känsla av säkerhet.

Bildkrediter: Norlando Pobre på Flickr

Vilken Torkning Gör

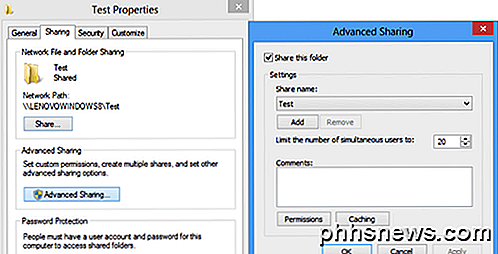

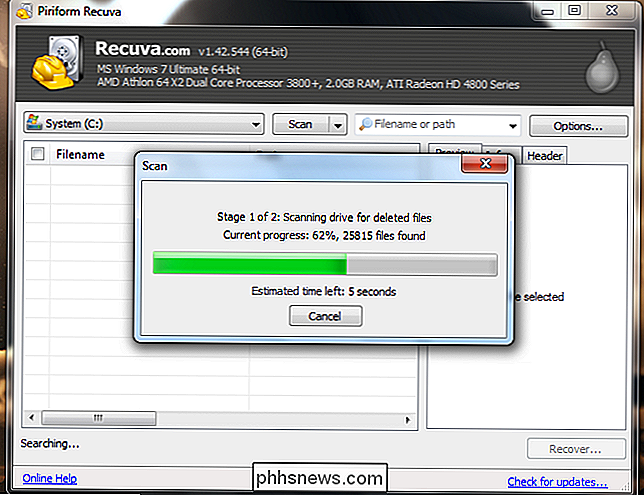

När du tar bort en fil med Windows, Linux eller annat operativsystem, tar inte operativsystemet bort alla spår av filen från hårddisken. Operativsystemet markerar de sektorer som innehåller data som "oanvända". Operativsystemet kommer att skriva över dessa oanvända sektorer i framtiden. Om du kör ett filhämtningsverktyg kan du dock återställa data från dessa sektorer, förutsatt att de inte har skrivits över ännu.

Varför tar operativsystemet inte bort data helt? Det skulle ta ytterligare systemresurser. En 10 GB-fil kan markeras som oanvändad mycket snabbt, medan det tar mycket längre tid att skriva över 10 GB data på enheten. Det tar inte längre att skriva över en begagnad sektor, så det går inte att slösa bort resurser som skriver över data - om du inte vill göra det oåterkalleligt.

När du "torkar" en enhet skriver du över alla data på den med 0, 1 eller en slumpmässig mix av 0 och 1.

Mekaniska hårddiskar mot solid state-drivenheter

Ovanstående gäller bara för traditionella, mekaniska hårddiskar. Nyare solid state-enheter som stöder TRIM-kommandot beter sig olika. När ett operativsystem tar bort en fil från en SSD skickar den ett TRIM-kommando till enheten och enheten raderar data. På en solid state-enhet tar det längre tid att skriva över en använd sektor snarare än att skriva data till en outnyttjad sektor, så att radering av sektorn i förtid ökar prestandan.

Bildkredit: Simon Wüllhorst på Flickr

Det betyder att filen -upptäckningsverktyg fungerar inte på SSD-enheter. Du borde inte torka SSD-filer - bara att ta bort filerna kommer att göra. SSD har ett begränsat antal skrivcykler och torkar dem kommer att använda skrivcykler utan fördel.

Urban Legend

På en traditionell mekanisk hårddisk lagras data magnetiskt. Detta har lett till att vissa människor teoretisera att även efter överskrivning av en sektor kan det vara möjligt att undersöka varje sektors magnetfält med ett magnetiskt kraftmikroskop och bestämma dess tidigare tillstånd.

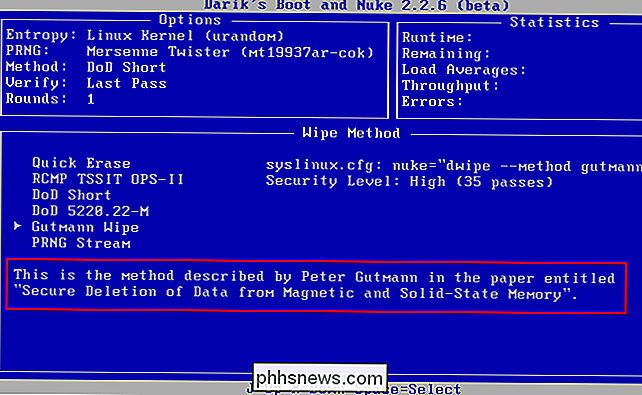

Som en lösning rekommenderar många att man skriver data till sektorer flera gånger. Många verktyg har inbyggda inställningar för att utföra upp till 35 skrivkort - det här kallas "Gutmann-metoden", efter Peter Gutmann, som skrev ett viktigt dokument om ämnet - "Säker borttagning av data från magnetiskt och solid state-minne , "Publicerad 1996.

Faktum är att detta papper misstolkades och blev källa till 35-passet urbana legend. Det ursprungliga papperet slutar med slutsatsen att:

"Data som skrivs över en eller två gånger kan återvinnas genom att subtrahera det som förväntas läsas från en lagringsplats från det som faktiskt läses ... Men med de relativt enkla metoderna som presenteras i detta papper En angripares uppgift kan bli betydligt svårare, om inte orimligt dyr. "

Med tanke på slutsatsen är det ganska uppenbart att vi ska använda Gutmann-metoden för att radera våra enheter, eller hur? Inte så snabbt.

Verkligheten

För att förstå varför Gutmann-metoden inte är nödvändig för alla enheter, är det viktigt att notera att papperet och metoden utformades 1996 när äldre hårddiskteknik användes. Gutmann-metoden med 35 passagerare var avsedd att torka data från vilken typ av enhet som helst, oavsett vilken typ av enhet det var - allt från nuvarande hårddiskteknologi 1996 till gammal hårddiskteknik.

Som Gutmann själv förklarade i en epilog skrivet senare, för en modern körning, en torka (eller kanske två, om du vill - men absolut inte 35) kommer att göra bra (den djärva här är min):

"I tiden sedan det här papperet publicerades har vissa personer behandlat 35-pass-skrivtekniken som beskrivs i den mer som en slags voodoo-incantation för att förvisa onda andar än resultatet av en teknisk analys av körkodningstekniker. Full 35-pass-skrivning är meningslöst för vilken enhet som helst, eftersom den riktar sig till en blandning av scenarier som innefattar alla typer av (vanligt använd) kodningsteknik, som täcker allt tillbaka till 30 + -åriga MFM-metoder (om du inte förstår det uttalande, läs igenom papperet). Om du använder en enhet som använder kodningstekniken X behöver du bara utföra passet som är specifikt för X och du behöver aldrig utföra alla 35 passningar . För alla moderna PRML / EPRML-enheter är några pass av slumpmässig skrubbning det bästa du kan göra. Som papperet säger, " En bra skrubbning med slumpmässiga data kommer att göra så bra som kan förväntas ". Detta var sant 1996, och är fortfarande sant nu. "

Diskdensitet är också en faktor. När hårddiskar har blivit större har fler data blivit packade i mindre och mindre områden, vilket gör att teoretisk dataåterställning i princip är omöjlig:

"... med moderna högdensitetsdrifter, även om du har 10kB känsliga data på en enhet och kan inte radera det med 100% säkerhet, chansen att en motståndare kan hitta de raderade spåren av den 10kb i 200GB andra raderade spår är nära noll. "

Det har faktiskt inte rapporterats något fall av alla som använder ett magnetiskt kraftmikroskop för att återställa överförda data. Anfallet förblir teoretiskt och begränsat till äldre hårddiskteknik.

Förbi Wiping

Om du fortfarande är paranoid efter att ha läst ovanstående förklaringar finns det några sätt att gå vidare. Att utföra 35 pass hjälper inte, men du kan använda en degausser för att eliminera enhetens magnetfält - det kan förstöra vissa enheter. Du kan också förstöra din hårddisk fysiskt - det här är den verkliga "militärgraden" datortrusten.

Bildkrediter: US Army Environmental Command on Flickr

Så här tar du skärmdumpar och spelar in videoklipp på en PlayStation 4

Din PlayStation 4 spelar hela tiden upp din spelning i bakgrunden, bara om du vill spara eller dela ett klipp. Du kan också snabbt skapa skärmdumpar med en enda knapptryckning. När du har tagit videoklipp eller skärmdumpar kan du ladda upp dem direkt eller kopiera dem från din PS4: s interna lagring till en USB-enhet.

Så här lägger du till ditt eget musik till Apple Music

Apple Music har varit tillgängligt för allmänheten under ungefär en månad nu, och hittills ser tjänsten ut att den bara fortsätter att hämta ånga eftersom fler icke-strömmande iPhone-ägare konverterar. Men vad gör du om du vill slå samman din nuvarande samling indie hits, självinspelade spår och underjordiska låtar till Apples växande direktörsarkiv?