3 Alternativ till nuvarande TrueCrypt för din kryptering behöver

TrueCrypts dramatiska avstängning i maj 2014 lämnade alla chockade. TrueCrypt var go-to-rekommendationen för fulldisk-krypteringsprogram, och utvecklarna sa plötsligt att koden var "inte säker" och stoppad utveckling.

Vi vet fortfarande inte varför TrueCrypt stängdes - kanske utvecklarna var pressas av en regering, eller kanske var de helt enkelt sjuka på att upprätthålla det. Men det här är vad du kan använda istället.

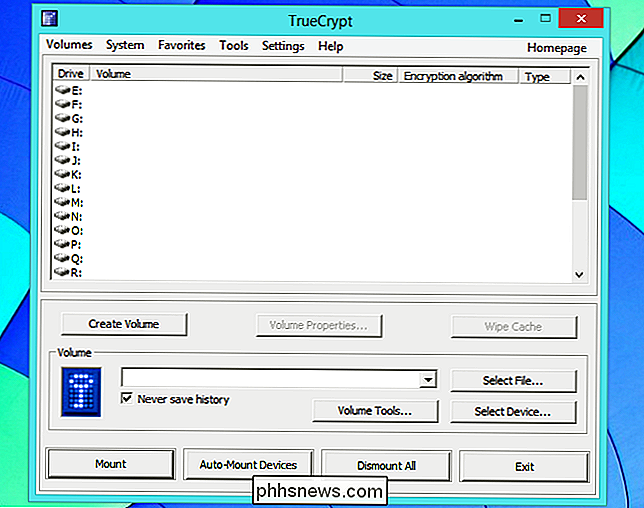

TrueCrypt 7.1a (Yes, Still)

Ja, TrueCrypt-utvecklingen stoppades officiellt och dess officiella nedladdningssida togs ner. Utvecklarna har gjort uttalanden som säger att de inte längre är intresserade av koden, och att tredjepartsutvecklare inte kan lita på att behålla och korrigera det korrekt.

Gibson Research Corporation hävdar att TrueCrypt fortfarande är säkert att använda . TrueCrypt 7.1a är den senaste verkliga versionen, släpptes i februari 2012 och används av miljontals människor sedan dess. TrueCrypts öppen källkod genomgår för närvarande en oberoende revision - arbete som startade före den plötsliga avstängningen - och fas 1 i revisionen har fullföljts utan att några stora problem upptäcks. TrueCrypt är det enda mjukvarupaketet som någonsin genomgår en oberoende granskning som den här. När det är klart kan eventuella problem identifieras av gemenskapen i en ny gaffel av TrueCrypt-koden och TrueCrypt kan fortsätta. TrueCrypts kod är öppen källkod, vilket innebär att även de ursprungliga utvecklarna inte har möjlighet att stoppa det från att fortsätta. Det är i alla fall Gibson Research Corporations argument. Andra, som den ideella kommittén för att skydda journalister, rekommenderar också att TrueCrypt-koden fortfarande är säker att använda.

RELATED: Så här skyddar du känsliga filer på din dator med VeraCrypt

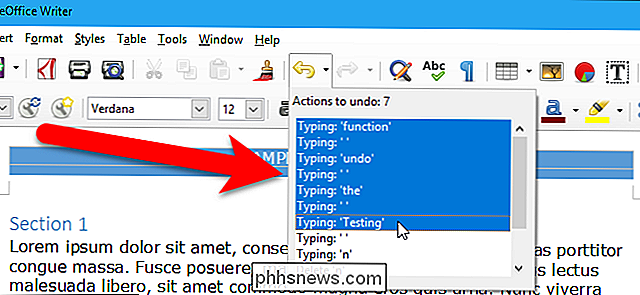

Om du väljer För att fortsätta använda standard TrueCrypt-koden, se till att få TrueCrypt 7.1a. Den officiella webbplatsen erbjuder TrueCrypt 7.2, vilket inaktiverar möjligheten att skapa nya krypterade volymer. Den är utformad för att migrera dina data från TrueCrypt till en annan lösning. Och viktigast av allt, var noga med att få TrueCrypt 7.1a från en pålitlig plats och verifiera att filerna inte har manipulerats. Open Crypto Audit Project erbjuder en egen verifierad spegel, och filerna kan även köpas från GRC: s webbplats.

Om du använder denna rutt gäller fortfarande gamla råd för användning av TrueCrypt. Var noga med att hålla koll på resultaten från TrueCrypt-granskningen. En dag kommer det sannolikt att bli enighet kring en efterföljare till TrueCrypt. Möjligheter kan inkludera CipherShed och TCnext, men de är inte redo ännu.

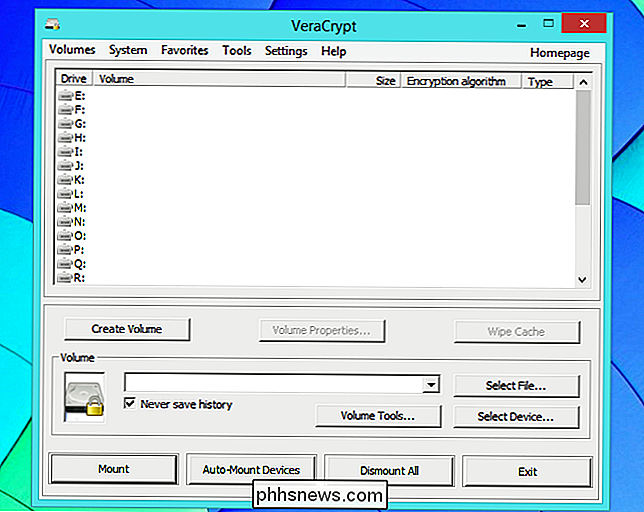

VeraCrypt

VeraCrypt är en gaffel TrueCrypt som nu gör rundorna online. VeraCrypt är en gaffel TrueCrypt, som bygger på TrueCrypt-koden.

Utvecklare Mounir Idrassi har förklarat skillnaderna mellan TrueCrypt och VeraCrypt. Sammanfattningsvis hävdar utvecklarna att han är fast "alla de allvarliga säkerhetsproblemen och svagheterna hittills hittades i källkoden" av Open Crypto Audit Project, liksom olika andra minnesläckor och potentiella buffertöverflöden.

Till skillnad från CipherShed och TCnext-projekt som nämns ovan har VeraCrypt brutit kompatibilitet med TrueCrypts egna volymformat. Som ett resultat av denna ändring kan VeraCrypt inte öppna TrueCrypt-behållarfiler . Du måste dekryptera dina data och återkryptera den med VeraCrypt.

VeraCrypt-projektet har ökat iterationstalet för PBKDF2-algoritmen och lägger till ytterligare skydd mot brutta kraftattacker genom att göra dem långsammare. Men det hjälper dig fortfarande inte om du använder en svag lösenfras för att kryptera din volym. Detta gör det också längre att starta och dekryptera krypterade volymer. Om du vill ha mer information om projektet, talade Idrassi nyligen till eSecurity Planet om det.

VeraCrypt har nu sett sin första revision, vilket ledde till att projektet skulle lösa en rad säkerhetsproblem. Detta projekt är på rätt spår.

Operativsystemets inbyggda kryptering

RELATERAT: 6 Populära operativsystem som erbjuder kryptering som standard

Nuvarande operativsystem har nästan alla inbyggd kryptering - även om krypteringen bygger på standard eller Hem, är utgåvor av Windows ganska begränsade. Du kanske vill överväga att använda ditt operativsystems inbyggda kryptering istället för att förlita sig på TrueCrypt. Här är vad ditt operativsystem har för dig:

- Windows 7 Home / Windows 8 / Windows 8.1 : Hem och "kärn" versioner av Windows 8 och 8.1 har inte en inbyggd fullständig diskkrypteringsfunktion som är en av anledningarna till att TrueCrypt blev så populär.

- Windows 8.1+ på nya datorer : Windows 8.1 erbjuder en funktion för enhetskryptering, men endast på nya datorer som följer med Windows 8.1 och som uppfyller specifika krav. Det tvingar dig också att ladda upp en kopia av din återställningsnyckel till Microsofts servrar (eller organisationens domänservrar), så det är inte den mest allvarliga krypteringslösningen.

- Windows Professional : Professionella versioner av Windows - Windows 8 och 8.1 - Inkludera BitLocker-kryptering. Det är inte aktiverat som standard, men du kan aktivera det själv för att få fullständig diskkryptering. Obs! Windows 7 Ultimate krävs för BitLocker, eftersom Pro-versionen inte innehåller den.

- Mac OS X : Macs inkluderar FileVault-skivkryptering. Mac OS X Yosemite erbjuder att aktivera det automatiskt när du ställer in en ny Mac, och du kan välja att aktivera den senare från dialogrutan Systeminställningar om du inte har det.

- Linux : Linux erbjuder en mängd olika krypteringar teknik. Moderna Linux-distributioner integrerar ofta den här rätten i sina installatörer och erbjuder enkelt att aktivera fullständig diskkryptering för din nya Linux-installation. Till exempel använder moderna versioner av Ubuntu LUKS (Linux Unified Key Setup) för att kryptera hårddisken.

Mobila enheter har egna krypteringssystem också - även Chromebooks har viss kryptering. Windows är den enda plattformen som fortfarande kräver att du går ut för att skydda dina data med fullständig diskkryptering.

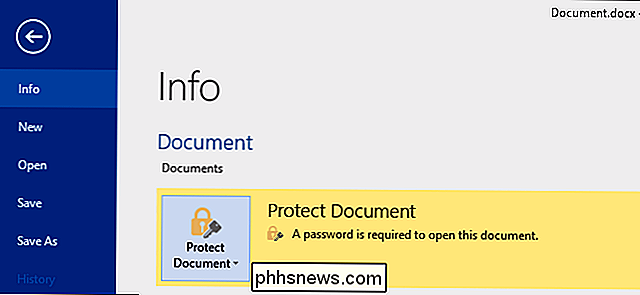

Så här skyddar du lösenordsskyddade dokument och PDF-filer med Microsoft Office

Med Microsoft Office kan du kryptera dina Office-dokument och PDF-filer, så att ingen ens kan se filen om de inte har lösenordet. Moderna versioner av Office använder säker kryptering som du kan lita på, förutsatt att du ställer in ett starkt lösenord. Anvisningarna nedan gäller för Microsoft Word, PowerPoint, Excel och Access 2016, men processen bör liknas i andra senaste versioner av Office.

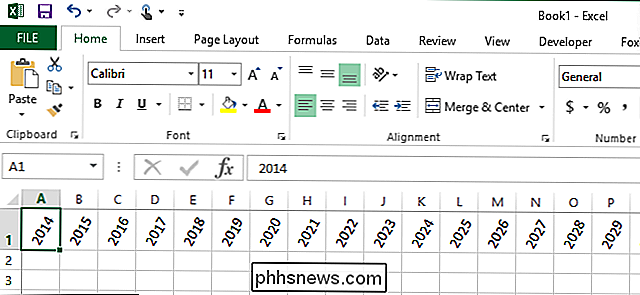

Hur man roterar text i celler i Excel

Om du har ett kalkylblad där texten i dina kolumnrubriker (inte de bokstavsfulla kolumnrubrikerna) är längre än texten i kolumnerna och där är många kolumner, kanske du vill rotera texten i dina rubriker så att kolumnerna blir smalare. OBS! Vi använde Excel 2013 för att illustrera denna funktion. Detta låter dig också passa in fler kolumner med data i ett mindre område.