De olika formerna för tvåfaktorautentisering: SMS, autenticatorapplikationer och mer

Många onlinetjänster erbjuder tvåfaktorsautentisering, vilket ökar säkerheten genom att kräva mer än bara ditt lösenord för att logga in . Det finns många olika typer av ytterligare autentiseringsmetoder du kan använda.

Olika tjänster erbjuder olika tvåfaktors autentiseringsmetoder, och i vissa fall kan du även välja mellan några olika alternativ. Här är hur de fungerar och hur de skiljer sig.

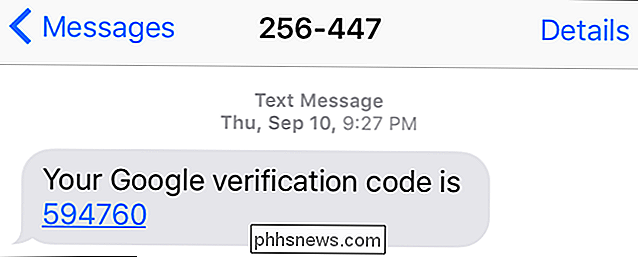

SMS Verifiering

RELATERAD: Vad är tvåfaktorautentisering och varför behöver jag det?

Med många tjänster kan du registrera dig för att få ett SMS meddelande när du loggar in på ditt konto. Det sms-meddelandet innehåller en kort engångskod som du måste ange. Med detta system används din mobiltelefon som den andra autentiseringsmetoden. Någon kan inte bara komma in på ditt konto om de har ditt lösenord - de behöver ditt lösenord och åtkomst till din telefon eller dess sms-meddelanden.

Det här är praktiskt eftersom du inte behöver göra något speciellt och de flesta har mobiltelefoner. Vissa tjänster kommer även att ringa ett telefonnummer och ha ett automatiskt system som talar en kod, så att du kan använda det här med ett fast telefonnummer som inte kan ta emot textmeddelanden.

Det finns dock stora problem med SMS-verifiering. Attackers kan använda SIM-swap-attacker för att få tillgång till dina säkra koder eller avlyssna dem tack vare brister i mobilnätet. Vi rekommenderar att du använder SMS, om möjligt. SMS-meddelanden är dock fortfarande mycket säkrare än att inte använda någon tvåfaktorsautentisering alls!

Appgenererade koder (som Google Authenticator och Authy)

RELATED: Så här ställer du in Authy för två- Faktorautentisering (och synkronisera dina koder mellan enheter)

Du kan också få dina koder genererade av en app på din telefon. Den mest kända appen som gör det här är Google Authenticator, som Google erbjuder för Android och iPhone. Vi föredrar emellertid Authy, vilket gör allt Google Authenticator-och mer. Trots namnet använder dessa appar en öppen standard. Det är till exempel möjligt att lägga till Microsoft-konton och många andra typer av konton i appen Google Authenticator.

Installera appen, skanna koden när du skapar ett nytt konto, och den appen skapar nya koder ungefär var 30: e sekund. Du måste ange den nuvarande koden som visas i appen på din telefon samt ditt lösenord när du loggar in på ett konto.

Det behövs inte en cellsignal alls och det "frö" som tillåter app för att generera de tidsbegränsade koderna lagras endast på din enhet. Det betyder att det är mycket säkrare, eftersom även någon som får tillgång till ditt telefonnummer eller avlyssnar dina textmeddelanden, kommer inte att känna till dina koder.

Vissa tjänster, till exempel Blizzards Battle.net Authenticator, har också sin egen dedikerade kodgenererande appar.

Fysiska autentiseringsnycklar

RELATED: U2F Förklarade: Hur Google och andra företag skapar en universell säkerhetsteckning

Fysiska autentiseringsnycklar är ett annat alternativ som börjar bli mer populärt. Stora företag inom teknik och finans skapar en standard som kallas U2F, och det är redan möjligt att använda en fysisk U2F-token för att säkra dina Google, Dropbox och GitHub-konton. Detta är bara en liten USB-nyckel som du sätter på din nyckelring. När du vill logga in på ditt konto från en ny dator måste du sätta in USB-knappen och trycka på en knapp på den. Det är ingen typkoder. I framtiden ska dessa enheter fungera med NFC och Bluetooth för att kommunicera med mobila enheter utan USB-portar.

Denna lösning fungerar bättre än SMS-verifiering och engångskoder eftersom den inte kan avlyssas och messas med. Det är också enklare och bekvämare att använda. Till exempel kan en phishing-plats visa dig en falsk Google-inloggningssida och fånga din engångskod när du försöker logga in. De kan sedan använda den koden för att logga in på Google. Men med en fysisk autentiseringsnyckel som fungerar i samverkan med din webbläsare kan webbläsaren se till att den kommunicerar med den verkliga webbplatsen och koden kan inte fångas av en angripare.

Förväntas att se mycket mer av dessa i framtiden.

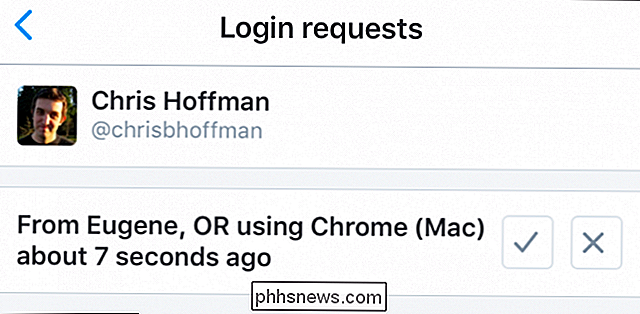

Appbaserad autentisering

RELATERAD: Så här ställer du in Googles nya kod - Mindre bifogade tvåfaktorer

Vissa mobilappar kan ge två- faktor autentisering med själva appen. Till exempel erbjuder Google nu en kodlös tvåfaktorautentisering så länge du har Google-appen installerad på din telefon. När du försöker logga in på Google från en annan dator eller enhet behöver du bara trycka på en knapp på din telefon, ingen kod krävs. Google kontrollerar att du har tillgång till din telefon innan du försöker logga in.

Apples tvåstegsverifiering fungerar på samma sätt, även om det inte använder en app, det använder sig av själva iOS-operativsystemet. När du försöker logga in från en ny enhet kan du få en engångskod skickad till en registrerad enhet, som din iPhone eller iPad. Twitters mobilapp har en liknande funktion som kallas inloggningsverifiering också. Och Google och Microsoft har lagt till den här funktionen i Google och Microsoft Authenticator smartphone-appar.

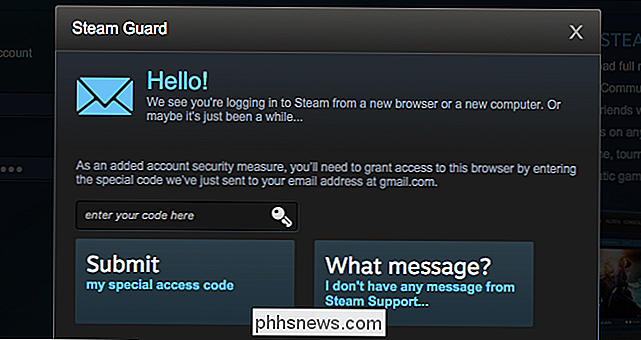

E-postbaserade system

Andra tjänster är beroende av ditt e-postkonto för att verifiera dig. Om du till exempel aktiverar Steam Guard, uppmanar Steam dig att ange en engångskod som skickas till din e-post varje gång du loggar in från en ny dator. Detta garanterar åtminstone att en angripare behöver både ditt Steam-konto lösenord och åtkomst till ditt e-postkonto för att få tillgång till det kontot.

Det här är inte lika säkert som andra tvåstegs verifieringsmetoder, eftersom det kan vara lätt för någon för att få tillgång till ditt e-postkonto, speciellt om du inte använder tvåstegs verifiering på det! Undvik e-postbaserad verifiering om du kan använda något starkare. (Tack och lov, Steam erbjuder app-baserad autentisering på sin mobilapp.)

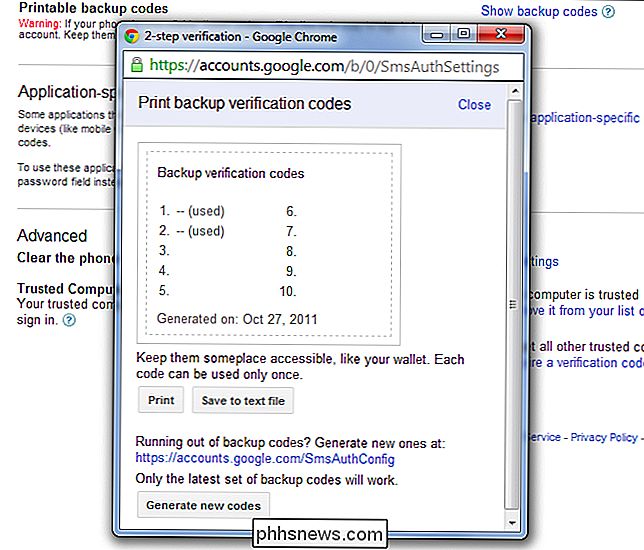

Den sista destinationen: Återställningskoder

RELATERAD: Hur man undviker att bli låst när man använder tvåfaktorautentisering

Återställningskoder Ange ett säkerhetsnät om du förlorar tvåfaktorns autentiseringsmetod. När du konfigurerar tvåfaktors autentisering får du vanligtvis återställningskoder som du borde skriva ner och lagra någonstans säker. Du behöver dem om du någonsin förlorar din tvåstegs verifieringsmetod.

Se till att du har en kopia av dina återställningskoder någonstans om du använder tvåstegs autentisering.

Du kommer inte hitta det här många alternativ för var och en av dina konton. Många tjänster erbjuder dock flera tvåstegs verifieringsmetoder du kan välja från.

Det finns också möjlighet att använda flera tvåfaktors autentiseringsmetoder. Om du till exempel skapar en kodgenererande app och en fysisk säkerhetsnyckel kan du få tillgång till ditt konto via appen om du någonsin förlorar den fysiska nyckeln.

Vad är skillnaden mellan CC och BCC när du skickar en e-post?

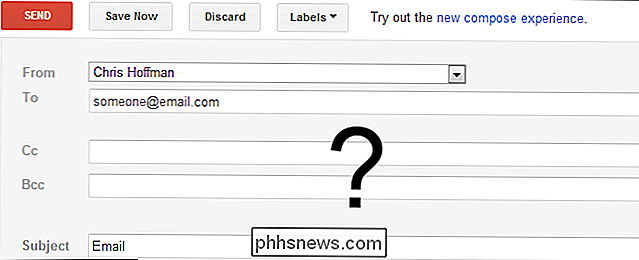

Fälten CC och BCC när du skickar e-post på samma sätt. CC står för "kol kopi", medan BCC står för "blind kol kopi". Även om dessa villkor kan ha varit omedelbart uppenbara när e-post uppfanns, är de föråldrade idag. CC och BCC är båda sätten att skicka kopior av ett mail till ytterligare personer. Du kan emellertid också skicka kopior av ett e-postmeddelande till ytterligare personer genom att ange flera adresser i fältet Till.

Sluta klaga på att din webbläsare använder massor av RAM: Det är en bra sak

Det har varit ett klagomål om Chrome i åratal: "det sviter så mycket RAM!" Och nu när Firefox Quantum är här , branden brinner på - vissa användare ser mindre RAM-användning än Chrome, medan andra ser liknande belopp. Och det verkar ha en stor hand i vilken webbläsare folk använder. Men RAM-användningen är inte i sig en dålig sak .