Hur kör du säkert en osäker körbar fil på Linux?

I den här tiden och ålder är det inte en dålig idé att vara lurad av otroliga körbara filer, men det finns en säker väg att köra en på ditt Linux-system om du verkligen behöver göra det? Dagens SuperUser Q & A-post har några användbara råd som svar på en orolig läsares fråga.

Dagens Frågor och svar sessions kommer till vår tjänst med SuperUser-en indelning av Stack Exchange, en community-driven gruppering av Q & A-webbplatser.

Frågan

SuperUser-läsare Emanuele vill veta hur man säkert kör en otillförlitlig körbar fil på Linux:

Jag har laddat ner en körbar fil som samlats av en tredje part och jag måste köra den på mitt system (Ubuntu Linux 16.04, x64) med full tillgång till HW-resurser som CPU och GPU (via NVIDIA-drivrutinerna).

Anta att den här körbara filen innehåller virus eller bakdörr, hur ska jag köra det? Ska jag skapa en ny användarprofil, springa den och ta bort användarprofilen?

Hur kör du säkert en osäker körbar fil på Linux?

Svaret

SuperUser-bidragsgivare Shiki och Emanuele har svaret för oss . Först och främst, Shiki:

Först och främst, om det är en mycket högrisk binär fil, måste du konfigurera en isolerad fysisk maskin, köra binärfilen och förstör fysiskt hårddisken, moderkortet och i princip resten, för i dag och år kan även din robotvakuum sprida skadlig kod. Och vad händer om programmet redan infekterade din mikrovågsugn via datorns högtalare med hjälp av högfrekvent dataöverföring ?!

Men låt oss ta bort den tinfoilhatten och hoppa tillbaka till verkligheten för lite.

Ingen virtualisering - Snabb att använda

Firejail

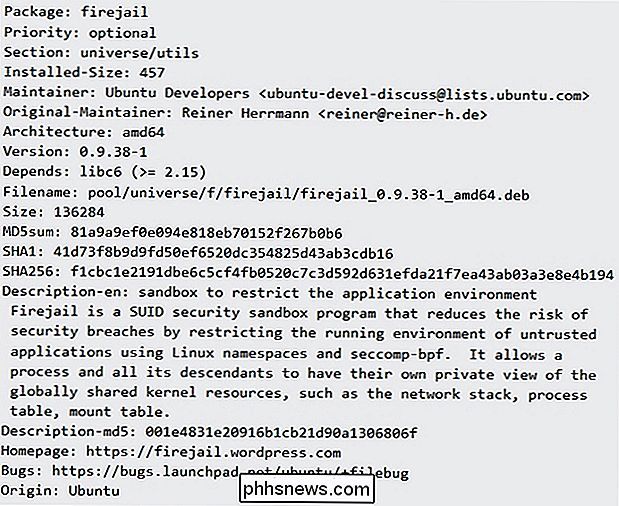

Jag var tvungen att springa en liknande otrogen binärfil för några dagar sedan och min sökning ledde till det här mycket lilla lilla programmet. Den är redan förpackad för Ubuntu, mycket liten, och har nästan inga beroenden. Du kan installera den på Ubuntu med: sudo apt-get install firejail

Paketinfo:

Virtualisering

KVM eller Virtualbox

Detta är den säkraste insatsen beroende på binär men hej, se ovan. Om det har skickats av "Mr. Hacker "som är ett svart bälte, svart hattprogrammerare, det finns en chans att binären kan komma undan en virtualiserad miljö.

Malware Binär - kostnadsbesparingsmetod

Hyr en virtuell maskin! Till exempel virtuella servern leverantörer som Amazon (AWS), Microsoft (Azure), DigitalOcean, Linode, Vultr och Ramnode. Du hyr maskinen, kör vad du behöver, så torkar den ut. De flesta av de större leverantörerna fakturerar per timme, så det är verkligen billigt.

Följd av svaret från Emanuele:

Ett försiktighetsord. Firejail är OK, men man måste vara extremt försiktig när man anger alla alternativ när det gäller svartlistan och vitlistan. Som standard gör det inte vad som nämns i denna artikel i Linux Magazine. Firejails författare har också lämnat några kommentarer om kända problem på Github.

Var extremt försiktig när du använder den, det kan ge dig en falsk känsla av säkerhet utan rätt alternativ .

Har något att lägg till förklaringen? Ljud av i kommentarerna. Vill du läsa mer svar från andra tech-savvy Stack Exchange-användare? Kolla in den fullständiga diskussionsgängan här.

Bildkrediter: Prison Cell Clip Art (Clker.com)

Så här schemalägger du automatiskt underhåll på Windows 10 (och vad det gör)

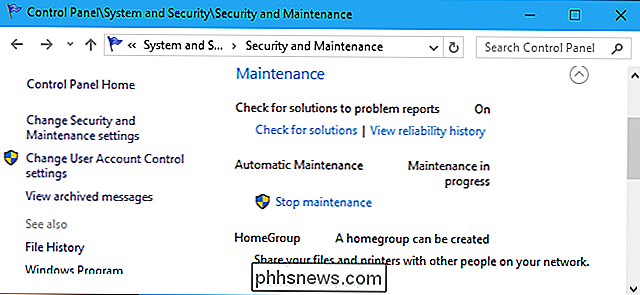

Windows 10 utför automatiskt systemunderhållsuppgifter som säkerhetsskanning och diskoptimering på schema. Som standard kör Windows dessa uppgifter varje dag klockan 2 och väcker din dator om den sover. Funktionen Automatisk underhåll har lagts till i Windows 8, så du ser samma alternativ på en Windows 8-dator Vad är automatiskt underhåll?

Hur man gör videoklipp ser bättre ut med datorns nattläge

Jag hatar videochattar. Som ett verktyg för en hemtjänstförfattare är det uppenbarligen ganska viktigt, men mellan min bleka hudfärg och ett skrivbord fullt av datormonitorer gör bilden som strömmar genom min webbkamera mig som den minst attraktiva extra i en Anne Rice-film. Detta beror på att bildskärmar och bärbara skärmar är optimerade för att visa svart text på vit bakgrund, så de tenderar att ge en utplånad, blå ish-ton till personer med blek hud.