Så här kontrollerar du om din VPN-anslutning faktiskt är krypterad

Jag har nyligen tecknat en VPN-tjänst för min personliga användning så att min internetanslutning hemifrån är helt krypterad. Med alla de spionerade och hackande uppenbarelser som händer i dessa dagar, har jag inget emot att ha lite extra säkerhet på min sida, just då. När jag hade installerat programvaran på datorn och ansluten till VPN så verkade det fungera bra så långt jag kunde berätta.

Men själv att vara en tekniker kunde inte bara acceptera att allt fungerade utan att faktiskt verifiera att krypteringen var aktiverad. Så även om jag inte hade spelat med en paketsniffer och protokollanalysator, gick jag vidare och laddade ner ett nätverksverktyg som låter mig faktiskt se data som överförs fram och tillbaka från min dator.

Jag kontrollerade anslutningen när den inte var ansluten till VPN och fångade några paket och gjorde detsamma när den var ansluten. Jag kunde enkelt se att data som överfördes faktiskt krypterades när de skickades till VPN. I den här artikeln visar jag hur du kan verifiera om din anslutning är krypterad också.

Om du inte har någon teknisk expertis, oroa dig inte riktigt. Allt du behöver göra är att trycka på en inspelningsknapp, bläddra igenom en lista och kolla lite text. Du kan ignorera allt annat eftersom det mest kommer att vara gibberish om du inte vet något om datorer och nätverk. På Mac kommer vi att använda CocoaPacketAnalyzer och på datorn kommer vi att använda Wireshark.

Verifiera kryptering på en Mac

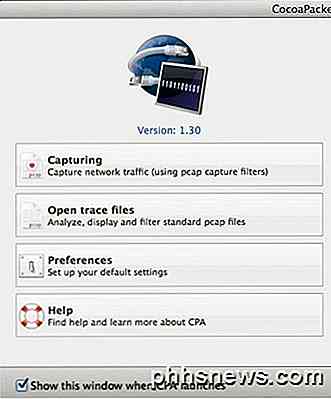

Först och främst, ladda ner CocoaPacketAnalyzer på din Mac och kör den. Du bör se startskärmen med fyra stora knappar.

Capturing är vad du ska klicka på för att starta en fångst av nätverkstrafik. Om du sparar en inspelningssession kallas den en spårningsfil och du kan öppna dem igen senare med hjälp av den andra knappen. Men för våra ändamål vill vi bara se datan krypteras och kommer verkligen inte att spara några av dessa fångar.

Innan vi utför en inspelning, fortsätt och klicka på Inställningar för att ställa in hur vi ska fånga data. Klicka på Capture överst och den enda inställningen vi behöver kontrollera här är Capture Interface .

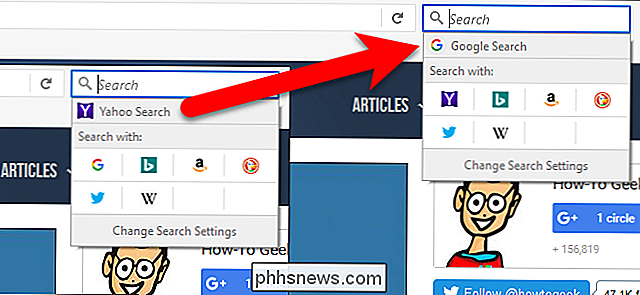

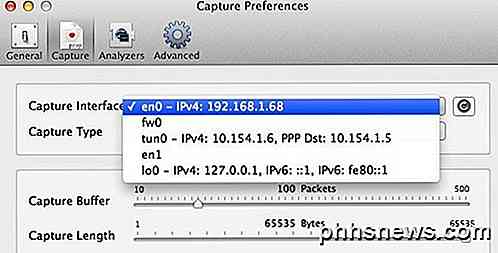

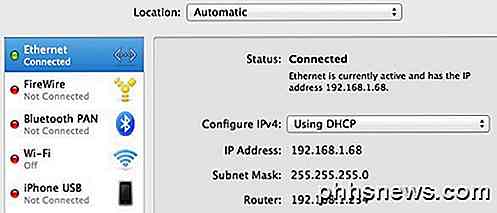

Först, var noga med att trycka på den lilla Refresh-knappen som finns till höger om listrutan. När du klickar på rutan ser du ett par alternativ, som alla ser förvirrande ut som heck. Det enda du behöver välja är de som har IPv4 listade med några nummer efter det. Du behöver inte välja den som har 127.0.0.1. Du vill välja den som har IP-adressen för den anslutning du använder för närvarande. Du kan räkna ut det här genom att gå till Systeminställningar och sedan klicka på Nätverk .

Klicka på den anslutning som har den gröna punkten i listrutan till vänster och kolla sedan IP-adressfältet i den högra delen. Som du kan se står det 192.168.1.x, så det matchar alternativet en0 - IP4 - 192.168.1.68 i listrutan i programmet. Fortsätt nu och stäng fönstret Capture Preferences för att komma tillbaka till huvudskärmen.

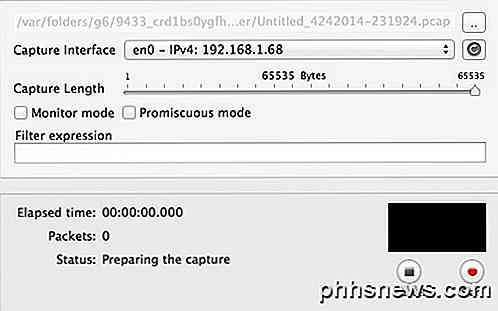

Fortsätt och klicka på Capturing och du kommer nu att se en ny dialogruta där du kan välja några inställningar och sedan starta inspelningen.

Här behöver du inte ändra någonting för våra ändamål, så för att komma igång behöver du bara trycka på Start . Innan du gör det finns dock några saker att notera. För det första bör du försöka stänga alla program och aktivitetsfält program som körs och bara hålla ditt webbläsarfönster öppet. Nätverk fångar rekordmängden data och även några sekunder kommer det att resultera i mer än tusen rader av data. Så, för att hålla det enkelt, stäng allt och döda så många bakgrundsprocesser som möjligt först och klicka sedan på Start.

När du har gjort det, ladda omedelbart en eller två webbplatser och klicka sedan på Stopp . Du vill bara fånga i några sekunder och ingenting mer. Det kan till och med vara en bra idé att ha webbadresserna redan inskrivna i flikar i din webbläsare och då kan du bara trycka på Enter för att ladda sidorna när du startat inspelningen.

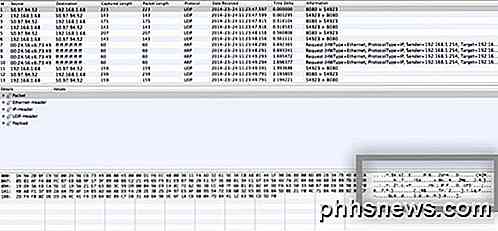

När du har tryckt på Stop så ser du ett fönster som ser ut så här:

Nu kan det se ut som absolut gibberish, men det är bra. Allt du behöver göra är att bläddra igenom listan längst upp, vilket är i tabellformat och titta på de uppgifter du ser i rutan längst ner till höger, som jag markerade ovan. Nu eftersom det förmodligen finns tusentals rader, kan du bara fortsätta trycka ner pilknappen snabbt och titta på dataändringen längst ner.

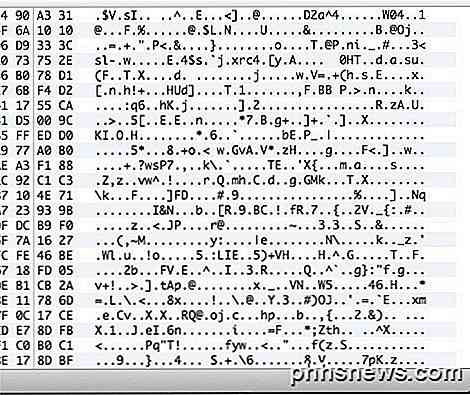

Om din VPN-anslutning faktiskt är krypterad ska varje rad som du rullar igenom visa data som liknar data i bilden ovan. Eftersom det är oläsligt och bara en massa slumpmässiga tecken, är den krypterad. Med en krypterad anslutning bör ingenting läsas för någon rad i alla tusentals rader. Låt mig nu visa vad du ser på en okrypterad anslutning, till exempel när du inte är ansluten till en VPN:

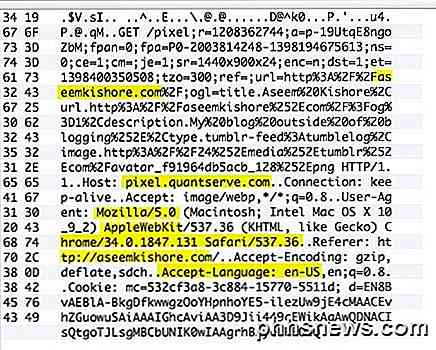

Som du kan se ovan kan jag läsa en hel del fler saker nu när det inte finns någon kryptering. Jag ser att jag besökte aseemkishore.com med en Mac och Safari och massor av annan data. Inte varje paket kommer att vara det här läsbart på en okrypterad anslutning, men för de flesta paket kan du se aktuella data, HTML-kod, protokollhuvuden etc. Som jag nämnde tidigare, i en krypterad anslutning, inte ens ett paket kommer att vara förståeligt.

Verifiera kryptering på en dator

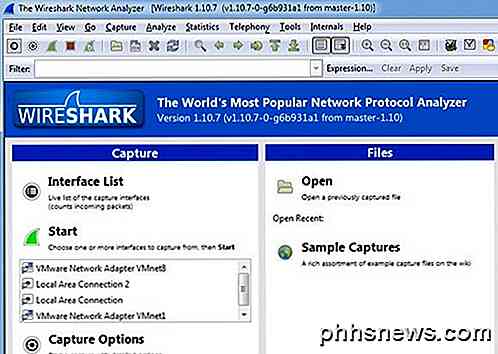

Processen för kontroll på en dator är ungefär samma som jag har visat ovan, förutom att du använder ett annat program som heter Wireshark. När du har laddat ner det, starta det och hemskärmen ska se ut så här:

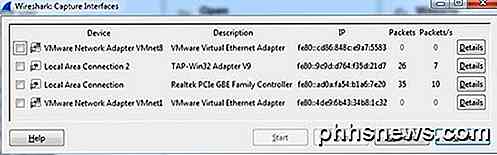

Som på Mac, är det första du behöver göra, att välja gränssnittet (nätverksgränssnittet) som du vill fånga upp data för. Klicka på gränssnittslistan och du får se listan över nätverksgränssnitt. Jag gillar Wireshark lite bättre, eftersom du faktiskt kan se hur mycket data som överförs på varje gränssnitt, vilket gör det enkelt att se vilken som är den primära anslutningen.

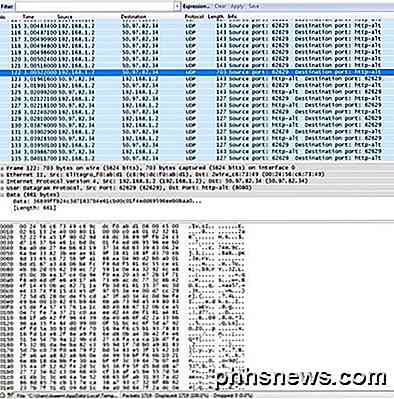

Fortsätt och kolla rutan bredvid lämpligt gränssnitt och klicka sedan på Stäng . Nu behöver du bara klicka på Start-knappen (under gränssnittslisten) och du kommer att vara bra att gå. Du behöver inte ändra några andra alternativ eller något annat för våra ändamål. När du har slutfört en fångst bör du se en skärm så här:

Det kan hända att du måste expandera fönstret i helskärm och justera sedan nedre och övre rutorna i enlighet med det, men som du kan se är data i exakt samma format som CocoaPacketAnalyzer på Mac. Bläddra igenom listan längst upp och se till att datasektionen är fullständig gibberish, vilket innebär att din anslutning är krypterad. Om du kan läsa några ord eller text betyder det att data inte krypteras. Se till att du bläddrar igenom minst ett par hundra rader snabbt med piltangenterna.

Förhoppningsvis kommer det här inlägget att vara lugnt när du vet att din VPN-anslutning faktiskt är säkert krypterad! Jag vet att det fick mig att känna mig mycket bättre. Om du har några frågor om programmen eller har problem med att tolka resultaten, lägg en kommentar och jag försöker hjälpa. Njut av!

Hur man inaktiverar eller konfigurerar positionsspårning i Windows 10

Windows 10 innehåller en hel massa nya integritetsinställningar, alla är viktiga i sin egen rätt, men kanske inte så mycket som platsinställningarna . Om du är sekretessmedvetna vill du definitivt undersöka dem. Som helhet är Windows 10: s integritetsinställningar, i alla fall i den senaste byggnaden, mycket mer omfattande och omfattande än dess Windows 8.

Lär känna ny startmeny i Windows 10

Startmenyn i Windows 10 är en blandning av den gamla menyn som hittades i Windows 7 och startskärmen i Windows 8. Resultatet är något mer användbart för både skrivbord och surfplattform. Här är en grundläggande primer på vad du behöver veta. Det är förmodligen rättvist att startskärmen i Windows 8 var mer eller mindre en katastrof vad gäller användbarhet och användaraccept.