Hur fungerar BitTorrent?

BitTorrent kan vara populärt känt som en metod för piratkopiering, men det är inte bara för pirater. Det är ett användbart, decentraliserat peer-to-peer-protokoll med betydande fördelar gentemot andra protokoll i många situationer.

Denna artikel hjälper dig att förstå hur BitTorrent-protokollet fungerar och varför det inte bara är ett verktyg för piratkopiering. Vi har tidigare förklarat hur du kommer igång med BitTorrent.

Hur BitTorrent Works

När du laddar ner en webbsida som den här, ansluts din dator till webbservern och laddar ner data direkt från den servern. Varje dator som hämtar data laddar ner den från webbsidans centrala server. Det här är hur mycket av trafiken på webben fungerar.

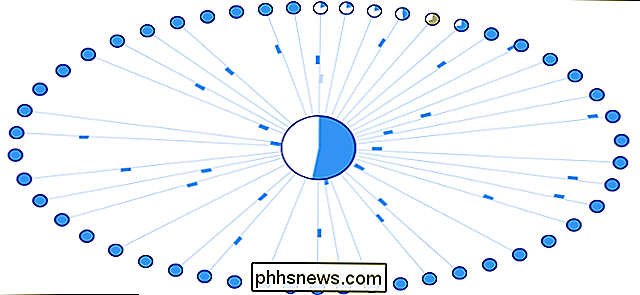

BitTorrent är ett peer-to-peer-protokoll, vilket innebär att datorerna i en BitTorrent "swarm" (en grupp datorer som laddar ner och laddar upp samma torrent) överför data mellan varandra utan behov av en central server.

Traditionellt ansluts en dator till en BitTorrent-svärm genom att ladda en .torrent-fil till en BitTorrent-klient. BitTorrent-klienten kontaktar en "spårare" som anges i .torrent-filen. Tracker är en speciell server som håller reda på de anslutna datorerna. Spåraren delar sina IP-adresser med andra BitTorrent-klienter i svärmen, så att de kan ansluta till varandra.

När en BitTorrent-klient har anslutits, laddar ner bitar av filerna i torrenten i små bitar och laddar ner alla data som den kan få . När BitTorrent-klienten har vissa data kan den sedan börja ladda upp den data till andra BitTorrent-klienter i svärmen. På så sätt laddar alla som hämtar en torrent också upp samma torrent. Detta påskyndar allas nedladdningshastighet. Om 10 000 personer hämtar samma fil, lägger det inte mycket på en central server. Istället bidrar varje nedladdare till att ladda upp bandbredd till andra nedladdare, vilket säkerställer att flödet stannar snabbt.

Det är viktigt att BitTorrent-klienter aldrig hämtar filer från spåraren själv. Trackeren deltar bara i torrenten genom att hålla reda på BitTorrent-klienterna som är kopplade till svärmen, inte faktiskt genom att ladda ner eller ladda upp data.

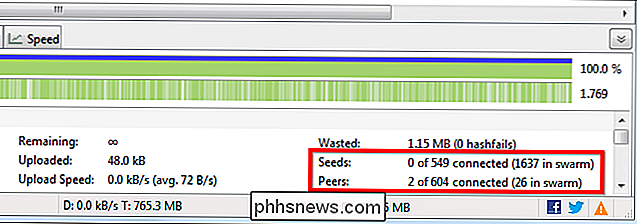

Leechers and Seeders

Användare som laddar ner från en BitTorrent swarm kallas vanligtvis "leechers" eller "kamrater". Användare som förbli anslutna till en BitTorrent-svärm även efter att de har laddat ner hela filen, bidrar mer av sin uppladdningsbandbredd så att andra kan fortsätta ladda ner filen, kallas "seeders". För att en torrent ska kunna hämtas, måste en säljare - som har en fullständig kopia av alla filer i torrenten - i början ansluta sig till svärmen så att andra användare kan ladda ner data. Om en torrent inte har några seeders kommer det inte att vara möjligt att ladda ner det. Ingen ansluten användare har den fullständiga filen.

BitTorrent-kunder belönar andra kunder som laddar upp, och föredrar att skicka data till kunder som bidrar med mer uppladdningsbredd än att skicka data till kunder som laddar upp i mycket långsam hastighet.

Torrent Trackers och Trackerless Torrents

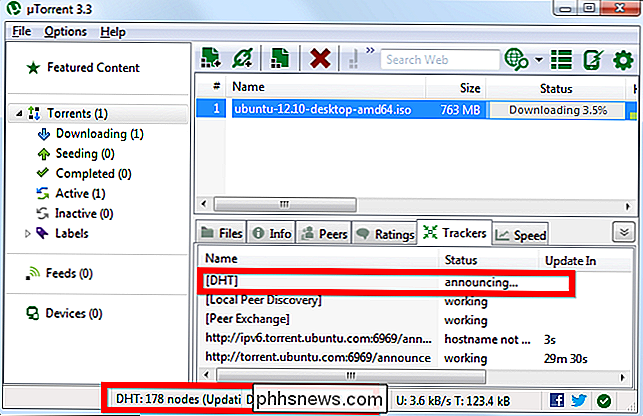

Under de senaste tiderna tillåter ett decentraliserat "trackerless" torrentsystem BitTorrent-klienter att kommunicera mellan varandra utan behov av några centrala servrar. BitTorrent-klienter använder distribuerad hash-tabell (DHT) -teknologi för detta, med varje BitTorrent-klient som fungerar som DHT-nod. När du lägger till en torrent med en magnetlänk kontaktar DHT-noden närliggande nodar och de andra noderna kontaktar andra noder tills de hittar informationen om torrenten.

Som DHT-protokollspecifikationen säger, "I praktiken är varje peer blir en spårare. "Det betyder att BitTorrent-klienter inte längre behöver en central server som hanterar en svärm. I stället blir BitTorrent ett helt decentraliserat filöverföringssystem för peer-to-peer.

DHT kan också fungera tillsammans med traditionella trackers. En torrent kan exempelvis använda både DHT och en traditionell tracker som ger redundans om tracker misslyckas.

BitTorrent är inte bara för piratkopiering

BitTorrent är inte synonymt med piratkopiering. Blizzard använder en anpassad BitTorrent-klient för att distribuera uppdateringar för sina spel, inklusive World of Warcraft, StarCraft II och Diablo 3. Detta hjälper till att påskynda nedladdningar för alla genom att tillåta människor att dela upp bandbredd med andra, vilket gör oanvänd bandbredd till snabbare nedladdningar för alla. Naturligtvis sparar det också Blizzard-pengar på sina bandbreddsräkningar.

Människor kan använda BitTorrent för att distribuera stora filer till betydande antal personer utan att betala för webbhotellbandbredd. En gratis film, musikalbum eller spel kan vara värd på BitTorrent, vilket möjliggör en enkel, fri distributionsmetod där de som hämtar filen också hjälper till att distribuera den. WikiLeaks distribuerade data via BitTorrent, vilket innebär en betydande belastning av sina servrar. Linux-distributioner använder BitTorrent för att hjälpa till att distribuera sina ISO-skivbilder.

BitTorrent, Inc. - ett företag som ansvarar för att utveckla BitTorrent som ett protokoll, som också köpt och utvecklat den populära μTorrent-torrentklienten - utvecklar en rad olika applikationer som använder BitTorrent-protokollet för nya saker via sitt BitTorrent Labs-projekt. Labs-experiment inkluderar en synkroniseringsapplikation som säkert synkroniserar filer mellan flera datorer genom att överföra filerna direkt via BitTorrent och ett BitTorrent Live-experiment som använder BitTorrent-protokollet för att hjälpa till att sända live, streaming-video, utnyttja BitTorrent-strömmen för att strömma livevideo till stor antal personer utan krav på nuvarande bandbredd.

BitTorrent kan i första hand användas för piratkopiering just nu, eftersom dess decentraliserade och peer-to-peer-natur är ett direkt svar på ansträngningarna att knäcka ner på Napster och andra peer-to- peer-nätverk med centrala misslyckanden. BitTorrent är dock ett verktyg med legitima användningsområden i nuet - och många andra potentiella användningsområden i framtiden.

Bildkredit: Header Image från jacobian, central server och peer-to-peer-nätverksdiagram från Mauro Bieg på Wikipedia

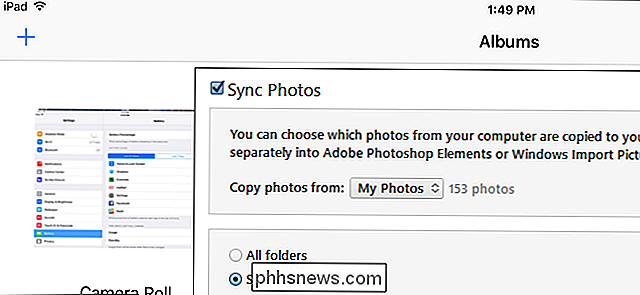

Hur man enkelt överför foton från din dator till din iPhone, iPad eller iPod

För att se dina foton på din iPhone eller iPad kan du använda en molntjänst för att lagra dem och sedan komma åt dem på din enhet. Men, om du vill att dina foton är tillgängliga offline? Om du överför dina foton till din iPhone eller iPad är det enkelt att använda iTunes. Du kan automatiskt skapa fotoalbum på enheten genom att organisera dina foton i undermappar i huvudfotomappen på din dator innan du synkroniserar dem med din enhet.

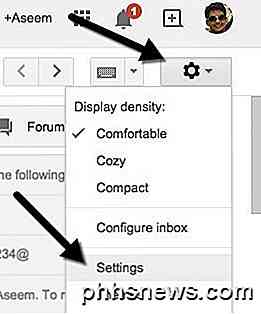

Så här kontrollerar du alla dina e-postkonton från Gmail

Bara om alla idag har mer än ett e-postkonto, oftast mer än vad man kan räkna med på en hand. Personligen har jag 5+ konton med olika e-postleverantörer, inklusive Yahoo, Gmail, Cox, min kontors e-postadress, min hemsida e-post osv. För närvarande använder jag Outlook för att kontrollera alla mina konton från en klientansökan eftersom den gör det lättare att hantera.Om du är ok