OTT förklarar - Vad är skillnaden mellan ett virus, en trojan, en mask och en rootkit?

Något mycket har alla hört talas om spionprogram, malware, virus, trojansk häst, datormask, rootkit etc, men vet du verkligen skillnaden mellan var och en av dem? Jag försökte förklara skillnaden för någon och blev lite förvirrad själv. Med så många typer av hot där ute, är det svårt att hålla reda på alla villkor.

I den här artikeln kommer jag att gå igenom några av de stora som vi hör hela tiden och berätta för skillnaderna. Innan vi börjar kommer vi dock att få två andra villkor ur vägen först: spionprogram och skadlig kod. Vad är skillnaden mellan spionprogram och skadlig kod?

Spionprogram, i sin ursprungliga betydelse, innebar i grunden ett program som installerades på ett system, antingen utan ditt tillstånd eller förbjudet med ett legitimt program som samlade in personlig information om dig och skickade sedan den till en fjärrmaskin. Spionprogram gick dock slutligen utöver bara datorövervakning och termen malware började användas utbytbart.

Malware är i grund och botten någon form av skadlig programvara som är avsedd att skada datorn, samla in information, få tillgång till känsliga data etc. Malware innehåller virus, trojaner, root kit, maskar, keyloggers, spyware, adware och ganska mycket annat du kan tänka på. Låt oss nu prata om skillnaden mellan virus, trojan, mask och rootkit.

Virus

Även om virus verkar som de flesta skadliga program du hittar idag är det faktiskt inte. De vanligaste typerna av skadlig kod är trojaner och maskar. Det påståendet är baserat på listan över de främsta hot mot skadliga program som publicerats av Microsoft:

http://www.microsoft.com/security/portal/threat/views.aspx

Så vad är ett virus? Det är i princip ett program som kan sprida sig (replikera) från en dator till en annan. Detsamma gäller för en mask också, men skillnaden är att ett virus vanligtvis måste injicera sig i en körbar fil för att kunna springa. När den infekterade körbarheten körs kan den sedan sprida sig till andra körbara filer. För att ett virus ska kunna sprida sig kräver det normalt någon typ av användarintervention.

Om du någonsin har laddat ner en bilaga från ditt e-postmeddelande och det slutade infektera ditt system skulle det anses vara ett virus eftersom det kräver att användaren faktiskt öppnar filen. Det finns många sätt att virusen smidigt sätter in sig i körbara filer. En typ av virus, kallat ett hålighetsvirus, kan infoga sig i använda delar av en körbar fil, vilket inte skadar filen eller ökar filens storlek.

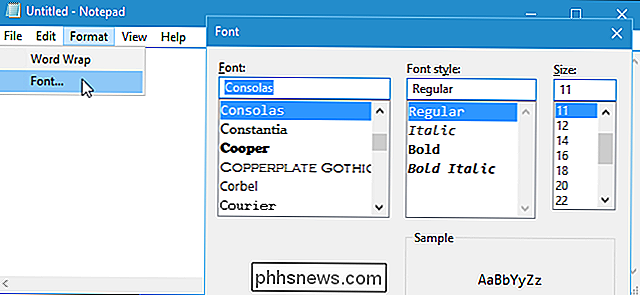

Den vanligaste typen av virus nuförtiden är makroviruset. Det här är tyvärr virus som injicerar Microsoft-produkter som Word, Excel, Powerpoint, Outlook etc. Eftersom Office är så populärt och det är på Mac, är det självklart det smartaste sättet att sprida ett virus om det är vad du vill uppnå.

Trojansk häst

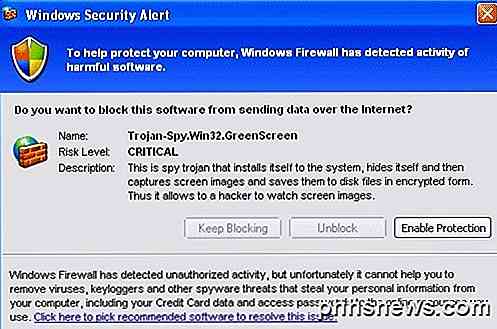

En trojansk häst är ett program för skadlig programvara som inte försöker replikera sig, utan istället installeras på ett användarsystem genom att låtsas vara ett legitimt program. Namnet kommer självklart från den grekiska mytologin, eftersom mjukvaran presenterar sig som ofarligt och därigenom trickar användaren på att installera den på sin dator.

När en trojansk häst installeras på en användares dator försöker det inte att injicera sig i en fil som ett virus, utan tillåter att hackaren fjärrkontrollerar datorn. En av de vanligaste användningarna av en dator infekterad med en trojansk häst gör den till en del av ett botnet. En botnet är i grunden en massa maskiner anslutna via Internet som sedan kan användas för att skicka skräppost eller utföra vissa uppdrag som deial-of-service-attacker, som tar ner webbplatser.

När jag var på college tillbaka 1998, var en galen populär trojanska häst vid tiden Netbus. I våra sovsalar brukade vi installera det på varandras datorer och spela alla slags pranks på varandra. Tyvärr kommer de flesta trojanska hästarna att krascha datorer, stjäla finansiella data, logga tangenttryckningar, titta på din skärm med dina behörigheter och mycket mer otrevliga saker.

Datormask

En datormask är precis som ett virus, förutom att det kan själv replikeras. Inte bara kan den replikera på egen hand utan att behöva en värdfil att injicera sig i, det brukar också använda nätverket för att sprida sig. Det innebär att en mask kan göra allvarliga skador på ett nätverk som helhet, medan ett virus vanligtvis riktar mot filer på datorn som är infekterad.

Alla maskar kommer med eller utan nyttolast. Utan en nyttolast kommer ormen bara att replikera sig över nätverket och så småningom sakta ner nätverket på grund av ökningen av trafik som orsakas av masken. En mask med en nyttolast kommer att replikera och försöka utföra någon annan uppgift som att ta bort filer, skicka e-postmeddelanden eller installera en bakdörr. En bakdörr är bara ett sätt att kringgå autentisering och få fjärråtkomst till datorn.

Ormar sprider sig främst på grund av säkerhetsproblem i operativsystemet. Därför är det viktigt att installera de senaste säkerhetsuppdateringarna för ditt operativsystem.

rootkit

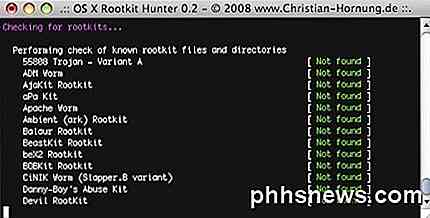

En rootkit är skadlig programvara som är extremt svår att upptäcka och som aktivt försöker dölja sig från användaren, operativsystemet och alla anti-virus / anti-malware-program. Programvaran kan installeras på ett antal sätt, inklusive utnyttjande av en sårbarhet i operativsystemet eller genom att få administratörsbehörighet till datorn.

När programmet har installerats och så länge det har fullständiga administratörsbehörigheter, kommer programmet då att gömma sig och ändra det installerade operativsystemet och programvaran för att förhindra detektering i framtiden. Rootkits är vad du hör kommer att stänga av ditt antivirusprogram eller installera i OS-kärnan, varigenom ditt enda alternativ ibland är att installera om hela operativsystemet.

Rootkits kan också komma med nyttolast, varigenom de gömmer andra program som virus och nyckelhuggare. För att bli av med ett rotpaket utan att ominstallera operativsystemet kräver användare att starta upp till ett annat operativsystem först och försök sedan att rengöra rootkit eller åtminstone kopiera av kritiska data.

Förhoppningsvis ger den här korta översikten en bättre uppfattning om vad den olika terminologin innebär och hur de relaterar till varandra. Om du har något att lägga till som jag saknade, skriv gärna det i kommentarerna. Njut av!

Hur man väljer det bästa batterifacket för din iPhone

Batterilivslängden för iPhone har ökat betydligt de senaste åren, men det är fortfarande möjligt att hitta dig själv och stirra på ett utarmat batteri i slutet av dagen. Förlänga tiden mellan laddningar med rätt batterilåda. Batterifack är undervärderade Det finns ett långvarigt klagomål bland ett så lite antal iPhone-användare som något liknande: "Jag vill inte ha en tunnare iPhone, jag vill ha bättre batterilivslängd!

Finns det kvantifierbara bevis för elcykellösning i 10 sekunder?

Vi har alla hört råd om kraftcykling av en elektronisk apparat för att rensa upp problem, men är strömcykeln bättre än att bara koppla ur och koppla in enheten igen? Dagens SuperUser Q & A-inlägg har svar på en nyfiken läsarens fråga. Dagens Frågor och svar sessions kommer till vår tjänst med SuperUser-en indelning av Stack Exchange, en community-driven gruppering av Q & A-webbplatser.