Lås upp lösenordsskyddade zip-filer

Har en ZIP-fil som du inte kan komma in på eftersom den har ett lösenord på det? Om du glömt lösenordet är det enda alternativet du har att försöka återställa lösenordet med hjälp av tredje parts verktyg. Beroende på vilket program som skapades ZIP-filen (7-Zip, WinZip, etc.) och vilken typ av kryptering som användes, varierar dina chanser att återställa lösenordet.

I den här artikeln ska jag nämna några verktyg som jag har använt för att återställa ett ZIP-lösenord på vissa testfiler som jag skapade. Förhoppningsvis kommer du att kunna komma åt din ZIP-fil genom att spricka lösenordet med ett av dessa verktyg.

Det är värt att notera att om ZIP-filen är krypterad med AES 128-bitars eller 256-bitars kryptering, kommer ditt enda alternativ att vara en brute force attack. Om lösenordet är väldigt länge behöver du en riktigt kraftfull dator för att bearbeta så många lösenord per sekund som möjligt.

Också se till att kolla in mina andra inlägg om att öppna lösenordsskyddade RAR-filer, spricka XLS-lösenord, återställa Windows-administratörslösenord och återställa BIOS-lösenord.

Elcomsoft Archive Password Recovery

Enligt min åsikt är Elcomsoft Archive Password Recovery det bästa valet för att återställa ett lösenord från ett krypterat ZIP, RAR, ACE eller ARJ arkiv. Programvaran kommer i två smaker: Standard och Pro. Standardversionen är $ 49, 99 och Pro-versionen är $ 99.

Huvudskillnaden mellan de två versionerna är att Pro-versionen stöder WinZip-arkiv som använder förstärkt AES-kryptering och garanterar WinZip-återställning med vissa begränsningar (måste vara WinZip 8.0 eller tidigare och arkivet måste ha minst 5 filer). Dessutom har den en extra metod för återställning kallad Lösenord från nycklar som kan användas förutom brute-force, ordbok och vanliga textattacker.

Vad jag tycker om detta program är antalet olika metoder du kan använda för att återställa lösenordet och de olika alternativen du har för varje metod. Den svåraste situationen är när du har ett lösenord och du känner inte till längden eller vilken typ av tecken som ingår. I dessa situationer bör du börja med de snabbare metoderna innan du går vidare till attacker som tar mycket längre tid.

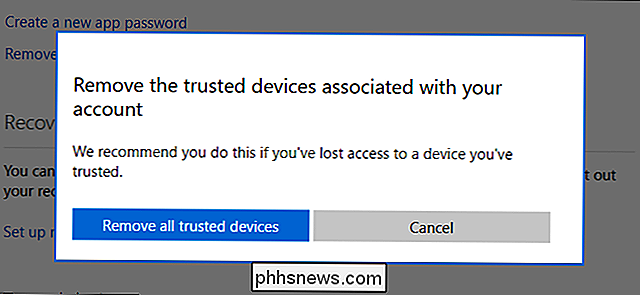

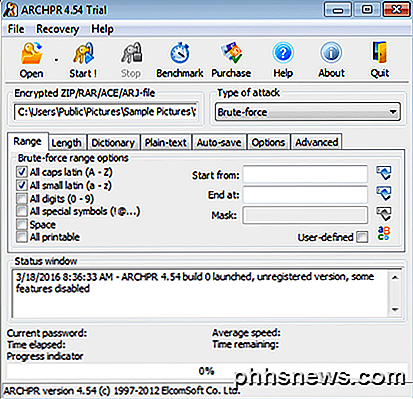

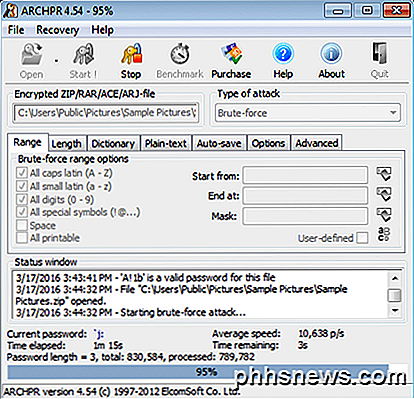

När du har hämtat och installerat programvaran ser du huvudgränssnittet som visas ovan. För att komma igång, klicka på Öppna- knappen och välj din arkivfil. Som standard är angreppstypen inställd på Brute-force och alternativen som är markerade inkluderar alla kapital och alla små bokstäver.

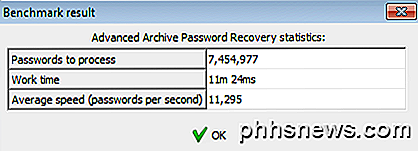

Innan du klickar på Start, bör du fortsätta och klicka på knappen Benchmark, som kontrollerar typen av kryptering på filen och ger dig en uppskattning av hur lång tid det tar att använda de nuvarande alternativen.

Som du kan se tar det ungefär 11 minuter att återställa ett lösenord som krypterades med AES 256 bitar och genom att bara titta på små och stora bokstäver med en maximal lösenordslängd på endast 4 tecken. Om du väljer Alla utskrivbara tecken gick tiden upp till 2, 5 timmar i mitt fall. Återigen är detta bara för ett kort fyra tecken lösenord. Tiden går upp exponentiellt eftersom lösenordet blir längre.

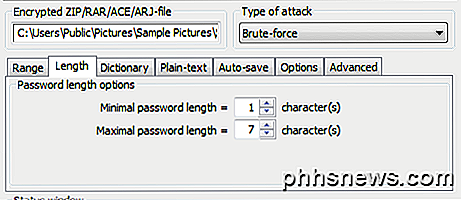

Om du inte är säker på hur länge lösenordet är klickar du på fliken Längd och ökar den maximala lösenordslängden till något högre. Försöksversionen fungerar bara upp till fyra tecken.

Självklart, om du inte har en aning om vad lösenordet är, kan du kolla All Printable och då ökar längden till 10 eller högre för att garantera dig större framgång, men det kan också ta allt för lång tid. Jag föreslår att man börjar med endast bokstäver upp till ett högre antal tecken och om det inte fungerar, lägg sedan till alla siffror och alla speciella symboler en i taget.

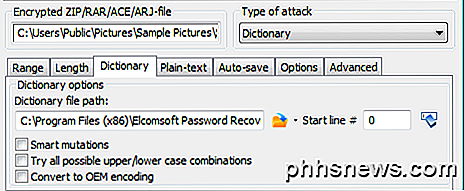

Innan du börjar med en brute-force attack, kan det vara värt att försöka en ordboksattack först eftersom det tar mindre tid. Välj Ordlista från rullgardinsmenyn och klicka sedan på Dictionary- fliken.

Programmet levereras med en liten, men anständig ordlista som redan är inbyggd. Det fina är att du kan ladda ner större ordböcker online och använda dem i programmet om du vill. Naturligtvis fungerar det inte om någon använde ett komplext lösenord, men det är värt ett skott eftersom det är mycket snabbare.

En annan sak att notera är att hela arkivet kan dekrypteras om du råkar ha en av filerna som finns i arkivet. Det här kommer förmodligen inte vara fallet för det mesta, men om du råkar ha minst en fil som du vet är inne i arkivet, kan du använda den vanliga textangreppet för att dekryptera hela arkivet.

Också, om du råkar veta längden på lösenordet och allt annat om det, kan du använda Mask- attacken. Om du till exempel vet att lösenordet börjar med x och är 7 tecken långt, skulle du ange x ?????? i Mask- rutan på fliken Räckvidd .

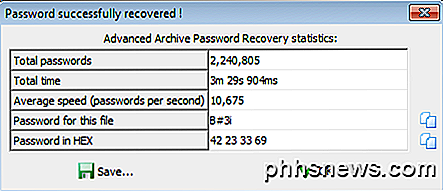

Totalt sett är detta ett utmärkt program och definitivt värt kostnaden om du behöver komma in i en ZIP eller annan arkivfil. På min testfil med kort passerkod med fyra tecken och 256-bitars AES-kryptering fungerade det felfritt och fick mig lösenordet på bara några minuter.

Det viktigaste är att köra programmet på den snabbaste datorn du har runt. Ju fler lösenord än kan prövas per sekund, desto snabbare kommer du att bryta in i filen.

Passware Zip Key

Det andra bra programmet som jag rekommenderar är Passware Zip Key. Programmet är bara $ 39, vilket är lite billigare än Elcomsoft. De har också en demoversion, men körs bara varje attack i en minut, så du kan verkligen inte testa för att se om det fungerar, även om det är ett kort lösenord.

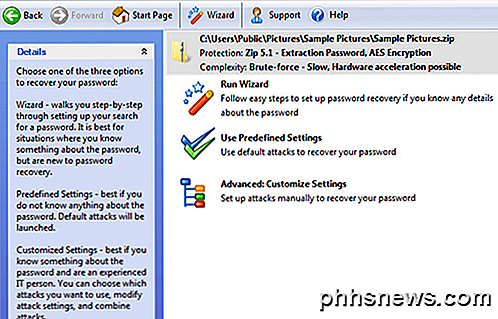

Jag köpte dock det så att jag kunde testa det och det fungerade bra. Det är väldigt lik Elcomsoft när det gäller attackerna. När du har installerat det klickar du på Återställ fillösenord och så ser du alternativen nedan.

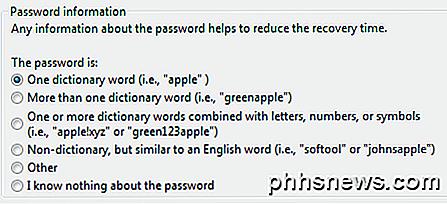

Du kan välja Run Wizard, som låter dig välja mellan olika alternativ om du råkar veta något om lösenordet. Det här är bra om du vet att lösenordet bara innehåller bokstäver, etc.

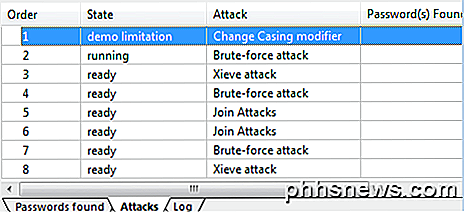

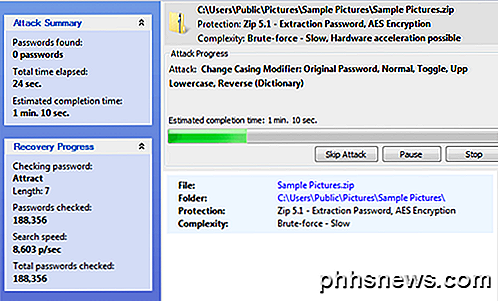

Om du klickar på Använd fördefinierade inställningar börjar det med några enkla attacker och sedan automatiskt gå vidare till mer komplexa attacker. Om du klickar på fliken Attacks längst ner kommer du att kunna se alla attacker som kommer att försökas.

Vissa attacker tar längre tid än andra, beroende på lösenords längd och krypteringstyp. Brute force är den långsammaste metoden, så därför försöker programmet andra metoder i mellan.

Slutligen kan du välja Avancerat: Anpassade inställningar och i princip konfigurera allt manuellt som hur Elcomsoft-programmet är inställt som standard.

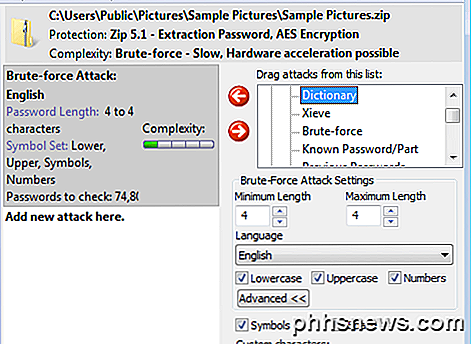

Du väljer en attack från listan och klickar sedan på vänster pilknapp för att lägga till den i kön. Du kan lägga till flera attacker och de kommer att springa efter varandra. I mitt fall väljer jag en brute force attack med ett fyra tecken lösenord som innehåller bokstäver, siffror och symboler. Det tog inte lång tid för Zip Key att spricka min testfil, vilket är samma som jag använde för att testa Elcomsoft.

Om du planerar att köpa Zip Key, gör du det med hjälp av denna inköpslänk. Priset är detsamma, men jag får ett litet snitt för att rekommendera programmet istället för att företaget får alla pengar. Tack!

Det finns många andra program där ute för att knäcka ZIP-filer, men det här är de två som jag verkligen gillade när det gäller användarvänlighet, funktioner och verklig förmåga att återställa lösenordet. Om du har använt något annat kan du gärna meddela oss i kommentarerna. Njut av!

Så här stannar du musen från att du vaknar din Windows-dator

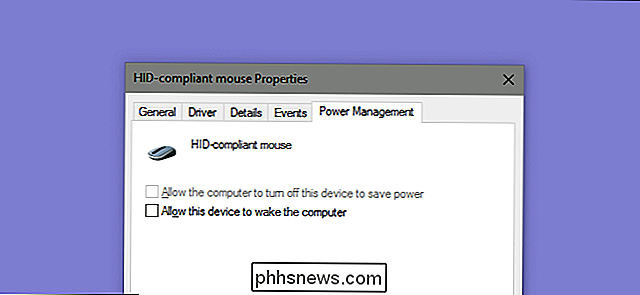

Om en liten bump till ditt skrivbord räcker för att vakna din sovande dator, är det troligt att musen gör vaken. Så här förhindrar du att det händer. RELATERAT: Hur man hindrar datorn från att vakna oavsiktligt. Som standard är det att du flyttar musen till en av anledningarna till att din dator vaknar i viloläge.

RELATED: Så här ställer du in och konfigurerar din Amazon Echo Om du är den enda i ditt hushåll och / eller den enda personen som köper via Amazon, är det här handledningen inte troligt för dig (men du kan fortfarande konstatera att flera profiler är användbara för din familj eller rumskamrater, så vi skulle vilja uppmuntra dig att fortsätta läsa).