Varning: Krypterade WPA2 Wi-Fi-nätverk är fortfarande sårbara för snooping

Nu vet de flesta att ett öppet Wi-Fi-nätverk gör det möjligt för personer att avlyssna på din trafik. Standard WPA2-PSK-kryptering är tänkt för att förhindra att det händer - men det är inte så dumtåligt som du kanske tror.

Det här är inte stora nyheter om en ny säkerhetsfel. Det här är snarare det sätt som WPA2-PSK alltid har implementerats. Men det är något de flesta inte känner till.

Öppna Wi-Fi-nätverk vs Krypterade Wi-Fi-nätverk

RELATERAD: Varför använda ett offentligt Wi-Fi-nätverk kan vara farligt, även när man öppnar krypterade webbplatser

Du borde inte vara värd för ett öppet Wi-Fi-nätverk hemma, men du kan hitta dig själv med hjälp av en allmänhet - till exempel på en kafé, när du passerar en flygplats eller på ett hotell. Öppna Wi-Fi-nätverk har ingen kryptering, vilket betyder att allt som skickas över luften är "i det klara". Människor kan övervaka din surfaktivitet, och alla webbaktiviteter som inte är säkrade med kryptering kan slås på. Ja, det är även sant om du måste logga in med ett användarnamn och lösenord på en webbsida efter att du loggat in på det öppna Wi-Fi-nätverket.

Kryptering - som WPA2-PSK-kryptering vi rekommenderar att du använder hem - fixar detta något. Någon i närheten kan inte bara fånga din trafik och snoopa på dig. De får en massa krypterad trafik. Det betyder att ett krypterat Wi-Fi-nätverk skyddar din privata trafik från att snoppas på.

Det här är typiskt sant - men det finns en stor svaghet här.

WPA2-PSK använder en delad nyckel

RELATED: Har ingen falsk känsla för säkerhet: 5 osäkra sätt att säkra ditt Wi-Fi

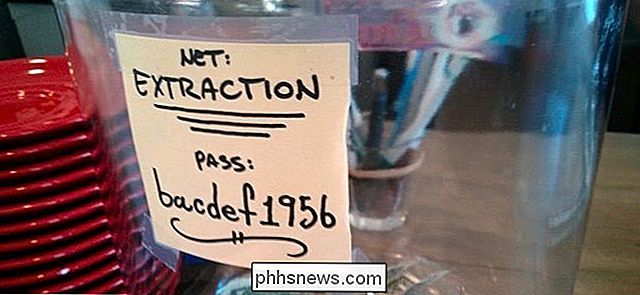

Problemet med WPA2-PSK är att det använder en "Pre-Shared Key". Den här nyckeln är lösenordet eller lösenordsfrasen , måste du ange för att ansluta till Wi-Fi-nätverket. Alla som ansluter använder samma lösenordsfras.

Det är ganska enkelt för någon att övervaka denna krypterade trafik. Alla de behöver är:

- Lösenordet : Alla som har tillstånd att ansluta till Wi-Fi-nätverket har det här.

- Föreningen trafiken för en ny klient : Om någon tar emot de paket som skickas mellan routern och en enhet när den ansluter, de har allt de behöver för att dekryptera trafiken (förutsatt att de också har lösenordsfrasen, förstås). Det är också trivialt att få den här trafiken via "deauth" -attacker som tvingas koppla bort en enhet från ett Wi_Fi-nätverk och tvinga det att återansluta, vilket gör att associeringsprocessen kommer att hända igen.

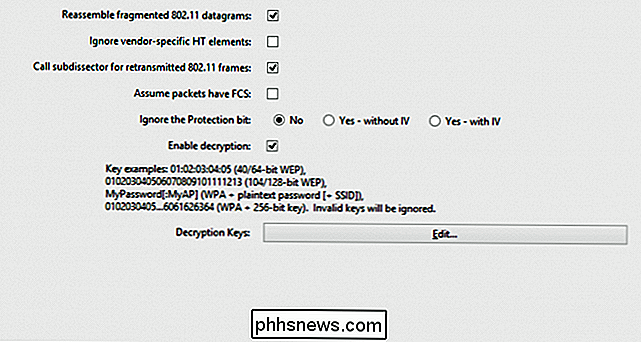

Verkligen kan vi inte betona hur enkelt det här är. Wireshark har ett inbyggt alternativ för att automatiskt dekryptera WPA2-PSK-trafiken så länge du har den fördelade nyckeln och har tagit trafiken för associeringsprocessen.

Vad detta egentligen betyder

RELATERAT: Din Wi-Fi: s WPA2-kryptering kan sprickas offline: Så här

Vad det egentligen betyder är att WPA2-PSK inte är mycket säkrare mot avlyssning om du inte litar på alla på nätverket. Hemma borde du vara säker på att ditt Wi-Fi-lösenord är en hemlighet.

Om du dock går ut på en kafé och använder WPA2-PSK istället för ett öppet Wi-Fi-nätverk kanske du känner dig mycket mer säkra i din integritet. Men du borde inte - någon med kaféets Wi-Fi-lösenfras kan övervaka din webbläsartrafik. Andra personer på nätverket, eller bara andra personer med lösenordsfrasen, kunde snoop på din trafik om de ville.

Var noga med att ta hänsyn till detta. WPA2-PSK förhindrar personer utan åtkomst till nätverket från snooping. Men när de har nätverks lösenfras är alla spel borta.

Varför försöker WPA2-PSK inte stoppa det här?

WPA2-PSK försöker verkligen stoppa detta genom att använda en "parvis övergångsnyckel "(PTK). Varje trådlös klient har en unik PTK. Det här hjälper emellertid inte mycket eftersom den unika perklientnyckeln alltid härleds från den fördelade nyckeln (Wi-Fi-lösenfrasen.) Det är därför det är trivialt att fånga en kunds unika nyckel så länge du har Wi- Fi lösenordsfras och kan fånga den trafik som skickas via associeringsprocessen.

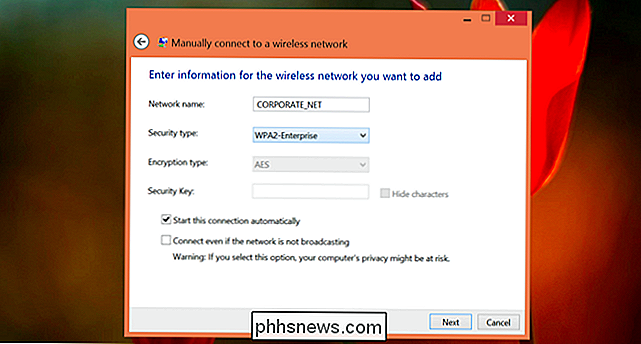

WPA2-Enterprise löser detta ... För stora nätverk

För stora organisationer som kräver säkra Wi-Fi-nätverk kan denna säkerhetssvaghet undvikas genom användning av EAP-autentisering med en RADIUS-server - ibland kallad WPA2-Enterprise. Med det här systemet får varje Wi-Fi-klient en helt unik nyckel. Ingen Wi-Fi-klient har tillräckligt med information för att bara starta snooping på en annan klient, så det ger mycket större säkerhet. Stora företagskontor eller myndigheter bör använda WPA2-Enteprise av den anledningen.

Men detta är för komplicerat och komplext för de allra flesta människor - eller till och med de flesta geeks - att använda hemma. I stället för ett Wi-Fi-lösenfras måste du ange enheter som du vill ansluta, du måste hantera en RADIUS-server som hanterar autentisering och nyckelhantering. Det är mycket mer komplicerat för hemanvändare att skapa.

Det är faktiskt inte ens värt din tid om du litar på alla på ditt Wi-Fi-nätverk eller alla som har tillgång till ditt Wi-Fi-lösenfras. Detta är bara nödvändigt om du är ansluten till ett WPA2-PSK-krypterat Wi-Fi-nätverk på en allmän plats - kafé, flygplats, hotell eller till och med ett större kontor - där andra du inte litar på har också Wi- FI-nätverks lösenfras.

Så faller himlen? Nej, självklart inte. Men kom ihåg det: När du är ansluten till ett WPA2-PSK-nätverk kan andra personer med tillgång till det nätverket enkelt snoopa på din trafik. Trots vad de flesta tror kan kryptering inte ge skydd mot andra personer med tillgång till nätverket.

Om du behöver komma åt känsliga webbplatser på ett offentligt Wi-Fi-nätverk - särskilt webbplatser som inte använder HTTPS-kryptering - överväga att göra så genom en VPN eller till och med en SSH tunnel. WPA2-PSK-kryptering på allmänna nätverk är inte tillräckligt bra.

Bildkredit: Cory Doctorow på Flickr, Food Group på Flickr, Robert Couse-Baker på Flickr

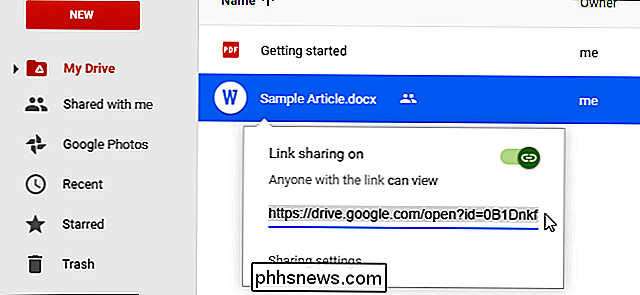

Så här uppdaterar du en delad fil i Google Drive utan att ändra den delaktiga länken

När du laddar upp en ny version av en delad fil till Google Drive, kommer den gamla filen inte att ersättas, eftersom Google Drive kan du ha flera filer med samma namn. Det betyder att den nyligen uppladdade filen kommer att ha en annan delbar länk, vilket är ett krångel om du vill att samma personer ska kunna komma åt det.

Så här ställer du Spotify som din standardmusikleverantör på Amazon Echo

Fram till nu, om du ville spela Spotify-musik på Amazon Echo, var du tvungen att säga konstnären eller sången dig ville spela och sedan tacka på "på Spotify" i slutet. Det är lite besvärligt, men nu behöver du inte göra det, eftersom du kan ställa Spotify som ditt Echos standardmusikleverantör. Echo använder som standard Amazon Musik när du frågar det att spela en sång, men efter dig ställer Spotify som standardmusikleverantör, kan du helt enkelt säga något som "Alexa, spela The Weeknd" och det börjar börja spela det från Spotify istället för Amazon Music.