Vad är POODLE-säkerhetsproblemet och hur kan du skydda dig själv?

Det är svårt att ta bort våra sinnen runt alla dessa internetkatastrofer som de uppstår, och precis som vi trodde att Internet var säkert igen efter Heartbleed och Shellshock hotade att "avsluta livet som vi vet", kommer ut POODLE.

Bli inte alltför upparbetad eftersom det inte är så hotfullt som det låter. Sanningen är att det är ett problem att vara bekymrad över, men det finns enkla steg du kan vidta för att skydda dig själv.

Vad är POODLE?

Låt oss börja på bottenvåningen. Vad är POODLE? Först och främst står det för " Padding Oracle On Nedgraderad Legacy Encryption ." Säkerhetsproblemet är precis vad namnet antyder, en nedgradering av protokoll som möjliggör exploateringar på en föråldrad form av kryptering. Problemet kom till världens uppmärksamhet denna månad när Google släppte ett dokument som heter "This POODLE Bites: Exploiting SSL 3.0 Fallback".

RELATED: Så här ansluter du till en VPN i Windows

För att förklara detta enklare villkor, om en angripare som använder en man-i-mitten attack kan ta kontroll över en router i ett offentligt hotspot, kan de tvinga din webbläsare att nedgradera till SSL 3.0 (ett äldre protokoll) istället för att använda den mycket modernare TLS (Transport Layer Security) och utnyttja sedan ett säkerhetshål i SSL för att kapa dina webbläsarsessioner. Eftersom detta problem finns i protokollet påverkas allt som använder SSL.

Så länge som både servern och klienten (webbläsaren) stöder SSL 3.0, kan angriparen tvinga en nedgradering i protokollet, så även om webbläsaren försöker använda TLS, det slutar att bli tvungen att använda SSL istället. Det enda svaret är att åt sidan eller båda sidor tar bort stöd för SSL, vilket eliminerar möjligheten att nedgraderas.

Om du i första hand surfar hemifrån och inte använder offentliga hotspots är potentialen för skada ganska låg och du kan bara ta de enkla steg som beskrivs senare i artikeln för att skydda dig själv. Om du ofta använder en offentlig hotspot kan det vara dags att tänka på att använda en VPN.

Hur kan vi lösa problemet?

Eftersom det inte går att lösa problemen med SSL, är den enda lösningen för webbläsare och webbservrar för att uppgradera allt för att ta bort stöd för SSL och bara kräva TLS-kryptering.

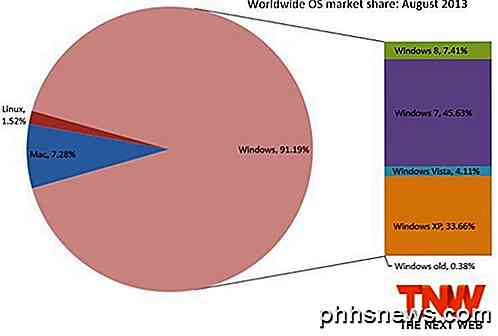

Google och Firefox har redan meddelat att de kommer att ta bort support i framtiden och medan vi ännu inte har hört samma från Microsoft , det är extremt lätt som slutanvändare att inaktivera SSL 3.0 i IE. De flesta av de stora webbbolagen tar bort stöd för SSL efter det att problemet har uppstått, men det tar ett tag för alla att göra det.

Som konsument kan du ta bort stöd för SSL från din webbläsare med hjälp av en av de metoder som beskrivs nedan - eller om du använder Firefox eller Google Chrome och inte använder hotspots hela tiden, kan du vänta på att de uppdaterar webbläsaren. Eller du kan se till att du själv har löst problemet.

Inaktivera SSL 3.0 i Mozilla Firefox

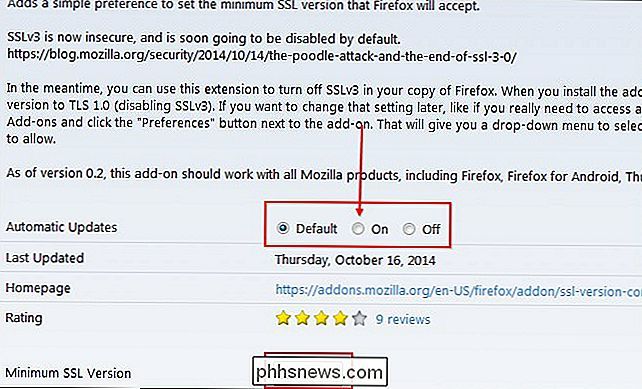

Om du är en Mozilla Firefox-användare kommer dina SSL 3.0-frågor att läggas i sängen den 25 november 2014 när Fireox 34 släpps. Det enda problemet med detta är att det ännu inte är november och du måste vidta åtgärder för att skydda dig nu. Börja med att öppna din Firefox-webbläsare och navigera till nedladdningssidan för SSL Version Control i Firefox.

När det har blivit installerat kan du ange "om: addons" i navigeringsfältet och välja "SSL Version Control" -tillägget . Du kan klicka på "Alternativ" för att se inställningarna för tillägget. Se till att "Automatiska uppdateringar" är på och att "Minimum SSL Version" är inställd på "TLS 1.0"

Efter att Firefox 34 har släppts, kan du gärna avaktivera tillägget eller avinstallera det.

Inaktivera SSL 3.0 i Google Chrome

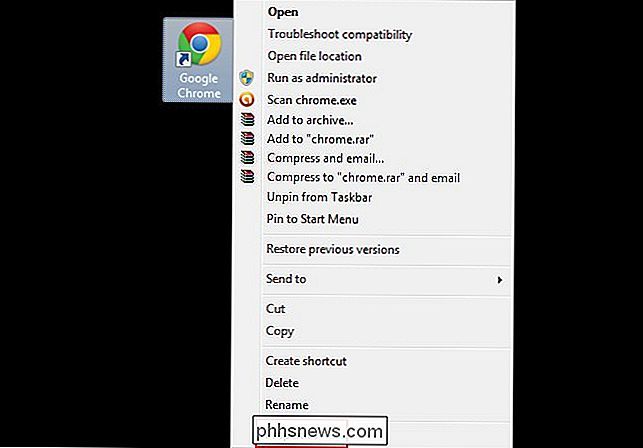

Om du är en Google Chrome-användare kan du vara säker på att SSL 3.0 kommer att inaktiveras under de kommande månaderna, även om de ännu inte har angett ett datum. Om du vill skydda dig nu kan det göras i några enkla steg. Gå bara till din Google Chrome-skrivbordsikon och högerklicka på den och välj sedan "Egenskaper" längst ner i popup-menyn.

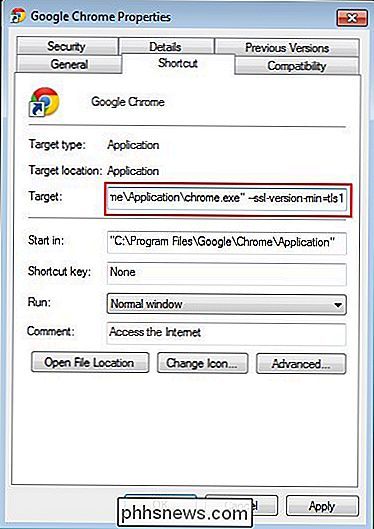

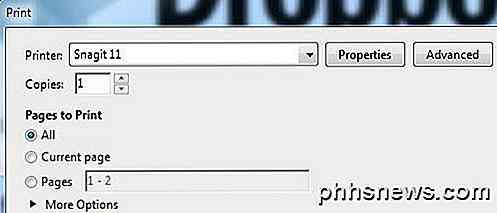

I fönstret Egenskaper ser du en textrutan som säger "Target". Klicka bara i den här rutan och tryck på "Avsluta" -knappen på tangentbordet. Tryck sedan på "Mellanslag" och kopiera och klistra in texten på slutet.

- ssl-version-min = tls1

Tryck på "Apply" och klicka sedan på "Fortsätt" i popup-fönstret och tryck sedan på "OK". "

Nu tar din webbläsare automatiskt av SSL 3.0-certifikat och accepterar bara TLS 1.0 och högre. Det är värt att notera att om du startar Chrome via någon annan genväg på din dator, kommer den inte att använda den här flaggan.

Inaktivera SSL 3.0 i Internet Explorer

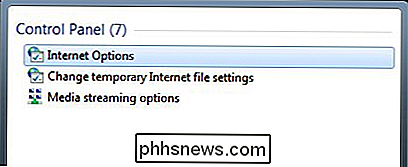

Microsoft har ännu inte meddelat när de planerar att adressera SSL 3.0-utgåva så är det bäst att inaktivera det själv genom att öppna din "Start" -meny och skriva i "Internet-alternativ".

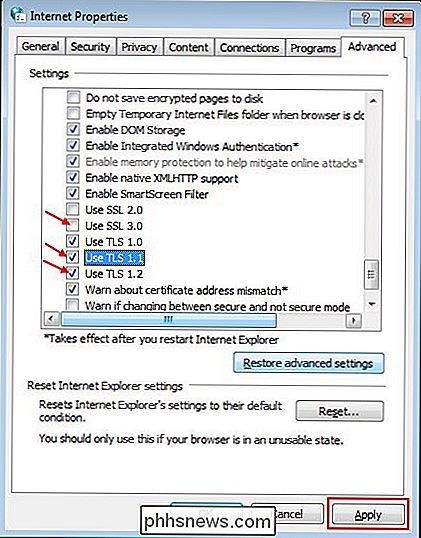

Gå till fliken "Avancerad" och rulla ner till avsnittet "Säkerhet" tills du ser SSL och TLS-alternativ och avmarkera sedan alternativet för Använd SSL 3.0 och aktivera TLS istället.

På detta sätt kan du vara säker på att dina webbläsare är säkra på alla potentiella POODLE-attacker.

Bildkredit: Karen på flickr

Så här lägger du in en PDF-fil i ett Word-dokument

Nyligen var jag tvungen att ta några sidor ur ett PDF-dokument och lägga dem i ett Word-dokument som jag behövde skicka till en klient. I det här fallet tänkte jag på några sätt att du kan gå om att infoga ett PDF-dokument i ett Word-dokument och det är vad jag ska förklara här!Om du någonsin har använt olika versioner av Microsoft Office har du förmodligen fått känna smärtan när det gäller att hantera funktioner som flyttas eller funktioner som helt tas bort. Trots att Microsof

10 fantastiska webbplatser för gratis PowerPoint-mallar

PowerPoint är fortfarande kungen när det gäller presentationsprogram. Det har funnits i alla åldrar och varje ny version lägger till fler funktioner och gör produkten ännu bättre. Huvudproblemet med PowerPoint är att de flesta inte kan skapa snygga eller vackra presentationer på egen hand eftersom det kräver en hög grad av designkunskap.Lyckligtvis