Så här kan en attacker kringgå din tvåfaktorautentisering

Tvåfaktorsautentiseringssystem är inte lika idiotsäkra som de verkar. En angripare behöver inte faktiskt din fysiska autentiseringstoken om de kan lura ditt telefonföretag eller den säkra servicen själv för att låta dem komma in.

Ytterligare autentisering är alltid till hjälp. Även om ingenting erbjuder den perfekta säkerheten vi vill ha, använder vi tvåfaktors autentisering mer hinder för angripare som vill ha dina saker.

Ditt telefonselskap är en svag länk

RELATED: Säkra dig själv med hjälp av två- Stegsverifiering på dessa 16 webbtjänster

Tvåstegsautentiseringssystemen på många webbplatser fungerar genom att skicka ett meddelande till din telefon via SMS när någon försöker logga in. Även om du använder en dedikerad app på din telefon för att generera koder, Det finns en bra chans att din tjänst erbjuder att låta personer logga in genom att skicka en SMS-kod till din telefon. Eller tjänsten kan låta dig ta bort tvåfaktors autentiseringsskydd från ditt konto efter att du har bekräftat att du har tillgång till ett telefonnummer som du konfigurerat som ett återställningsnummer.

Det här låter bra. Du har din mobiltelefon och den har ett telefonnummer. Den har ett fysiskt SIM-kort inuti det som binder det till det telefonnumret med din mobilleverantör. Det verkar allt väldigt fysiskt. Men tyvärr är ditt telefonnummer inte så säkert som du tror.

Om du någonsin har behövt flytta ett befintligt telefonnummer till ett nytt SIM-kort efter att du har tappat telefonen eller bara fått en ny, så kommer du vet vad du ofta kan göra helt över telefonen - eller kanske till och med online. Allt som en angripare behöver göra är att ringa till ditt mobilföretag, kundtjänst och låtsas vara dig. De behöver veta vad ditt telefonnummer är och känner till några personliga uppgifter om dig. Dessa är typer av detaljer - till exempel kreditkortsnummer, sista fyra siffror i en SSN och andra - som regelbundet läcker i stora databaser och används för identitetsstöld. Anfallaren kan försöka få ditt telefonnummer flyttat till sin telefon.

Det finns ännu enklare sätt. Eller, till exempel, kan de få vidarekoppling på telefonföretagets slut så att inkommande röstsamtal vidarebefordras till sin telefon och inte når din.

Heck, en angripare behöver inte ha tillgång till ditt fullständiga telefonnummer . De kunde få tillgång till ditt röstmeddelande, försök att logga in på webbplatser klockan 3, och ta sedan in verifikationskoderna från din röstbrevlåda. Hur säker är ditt telefonselskaps röstbrevlåda, exakt? Hur säker är din röstbrevlådans PIN-kod - har du ens satt en? Inte alla har! Och, om du har, hur mycket ansträngning skulle det ta för en angripare att få ditt röstbrevlåda genom att ringa ditt telefonselskap?

Med ditt telefonnummer är det hela taget

RELATERAT: Hur man undviker Låsas ut vid användning av tvåfaktorautentisering

Ditt telefonnummer blir den svaga länken, så att din angripare kan ta bort tvåstegsverifiering från ditt konto - eller ta emot tvåstegs verifieringskoder - via sms eller röstsamtal. När du inser att något är fel kan de få tillgång till dessa konton.

Detta är ett problem för praktiskt taget alla tjänster. Online-tjänster vill inte att människor ska förlora åtkomst till sina konton, så att de i allmänhet tillåter dig att kringgå och ta bort den tvåfaktorautentisering med ditt telefonnummer. Det här hjälper dig om du behöver återställa din telefon eller få en ny, och du har tappat bort dina tvåfaktors autentiseringskoder - men du har fortfarande ditt telefonnummer.

Teoretiskt sett borde det vara mycket skydd här . I verkligheten handlar du om kundtjänstpersonal hos mobilleverantörer. Dessa system är ofta inrättade för effektivitet, och en kundtjänsteman kan förbise några av de skyddsåtgärder som står inför en kund som verkar arg, otålig och har vad som verkar som tillräcklig information. Ditt telefonföretag och dess kundtjänst är en svag länk i din säkerhet.

Skydda ditt telefonnummer är svårt. Realistiskt bör mobiltelefonföretag tillhandahålla mer skyddsåtgärder för att göra detta mindre riskabelt. I verkligheten vill du förmodligen göra något på egen hand istället för att vänta på stora företag att fixa sina kundserviceprocedurer. Vissa tjänster kan tillåta dig att inaktivera återställning eller återställning via telefonnummer och varna för det noggrant - men om det är ett missionskritiskt system kanske du vill välja mer säkra återställningsrutiner som återställningskoder som du kan låsa i en bankvalv om det är fallet du behöver dem någonsin.

Andra återställningsprocedurer

RELATERADE: Säkerhetsfrågor är osäkra: Hur skyddar du dina konton

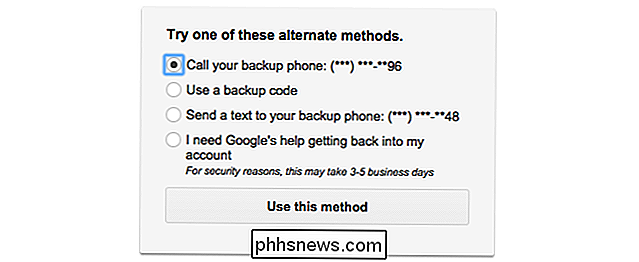

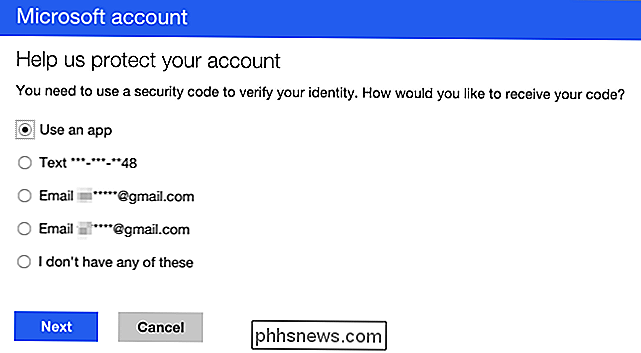

Det handlar inte bara om ditt telefonnummer. Många tjänster tillåter dig att ta bort den tvåfaktorautentisering på andra sätt om du hävdar att du har tappat koden och behöver logga in. Så länge du vet tillräckligt med personuppgifter om kontot kan du komma in

Prova själv - gå till den tjänst du har säkrat med tvåfaktorsautentisering och låtsas att du har tappat koden. Se vad som krävs för att komma in. Du kanske måste lämna personliga uppgifter eller svara på osäkra "säkerhetsfrågor" i värsta fall. Det beror på hur tjänsten är konfigurerad. Du kan eventuellt återställa den genom att skicka en länk till ett annat e-postkonto, i vilket fall det här e-postkontot kan bli en svag länk. I en idealisk situation behöver du bara tillgång till ett telefonnummer eller återställningskoder - och som vi har sett är telefonnummerdelen en svag länk.

Här är något annat läskigt: Det handlar inte bara om att kringgå två- steg verifiering. En angripare kan prova liknande tricks att helt och hållet kringgå ditt lösenord. Det här kan fungera eftersom onlinetjänster vill se till att folk kan få tillgång till sina konton, även om de förlorar sina lösenord.

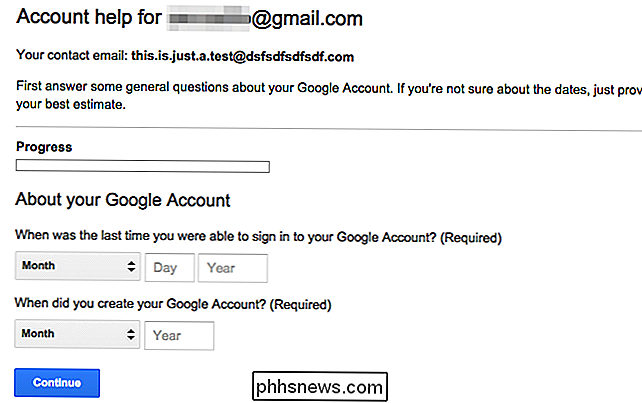

Ta en titt på Google Account Recovery-systemet. Det här är ett sista alternativ för att återställa ditt konto. Om du hävdar att du inte känner till några lösenord kommer du så småningom att bli ombedd att få information om ditt konto, som när du skapade det och vem du ofta skickar e-post till. En angripare som vet tillräckligt om dig kan teoretiskt använda procedurer för återställning av lösenord som dessa för att få tillgång till dina konton.

Vi har aldrig hört talas om att Googles kontoåterställningsprocess missbrukas, men Google är inte det enda företaget med verktyg som detta. De kan inte alla vara helt dumtåliga, speciellt om en angripare vet tillräckligt om dig.

Oavsett problemen kommer ett konto med tvåstegsverifiering att alltid vara säkrare än samma konto utan tvåstegsverifiering. Men tvåfaktorsautentisering är ingen silverkula, som vi har sett med attacker som missbrukar den största svaga länken: ditt telefonföretag.

Hur skyddar du datorn från hackare, spionprogram och virus

Denna artikel har inspirerats av en situation som jag sprang i när jag besökte en kusin i Indien. Sedan jag är i IT-området bad hon mig att titta på sin dator eftersom det fungerade "roligt". Den "roliga" delen var att datorn skulle starta om automatiskt när du försökte installera någon programvara på den eller ladda ner något program från Internet.Det första

Okej, så det är sagt, det första du behöver göra är att hoppa över till Google Calendar-webappen, och se till att du är inloggad på det Google-konto som du vill lägga till schema för att Därifrån klickar du på den lilla pilen precis till höger om avsnittet "Övriga kalendrar", som finns i den vänstra kolumnen.