Hur man säkert krypterar en USB-flash-enhet

Om du bär känslig information runt på en USB-enhet, bör du överväga att använda kryptering för att säkra data vid förlust eller stöld. Jag har redan pratat om hur man krypterar hårddisken med hjälp av BitLocker for Windows eller FileVault for Mac, båda inbyggda operativsystemfunktioner.

För USB-enheter finns det ett par sätt att hantera kryptering på enheterna: Använda BitLocker på Windows, köpa en krypterad USB-enhet från en tredje part eller använd krypteringsprogram från tredje part.

I den här artikeln ska jag prata om alla tre metoderna och hur du kan implementera dem. Innan vi kommer in i detaljerna bör det noteras att ingen krypteringslösning är perfekt och garanterad. Tyvärr har alla lösningar som nämns nedan haft problem med åren.

Säkerhetshål och sårbarheter har hittats i BitLocker, krypteringsprogram från tredje part och många krypterade USB-enheter kan hackas. Så är det någon anledning att använda kryptering? Ja definitivt. Att hacka och utnyttja sårbarheter är extremt svårt och kräver mycket teknisk skicklighet.

För det andra förbättras säkerheten alltid och uppdateringar görs till programvara, firmware, etc. för att hålla data säkra. Oavsett vilken metod du väljer, se till att alltid hålla allt uppdaterat.

Metod 1 - BitLocker på Windows

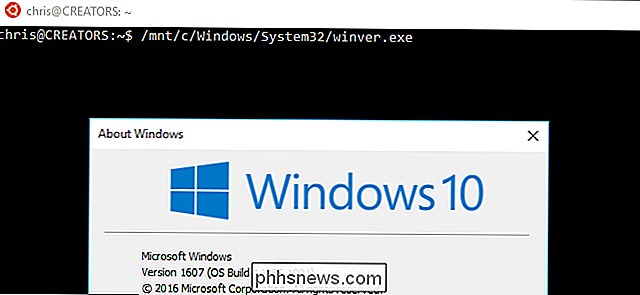

BitLocker kommer att kryptera din USB-enhet och då behöva ett lösenord anges när det är anslutet till en dator. För att komma igång med att använda BitLocker, fortsätt och anslut din USB-enhet till datorn. Högerklicka på enheten och klicka på Slå på BitLocker .

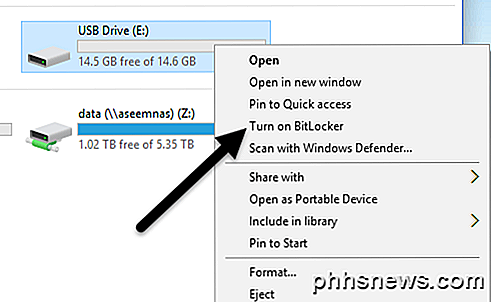

Därefter har du möjlighet att välja hur du vill låsa upp enheten. Du kan välja att använda ett lösenord, använda ett smartkort eller använda båda. För de flesta personliga användare är lösenordet det bästa valet.

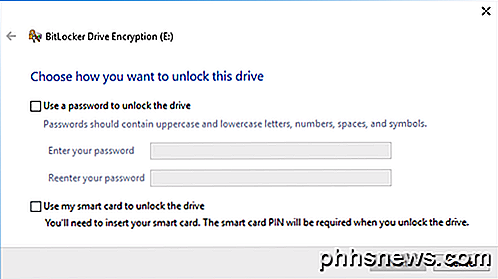

Därefter måste du välja hur du vill spara återställningsnyckeln om lösenordet är glömt.

Du kan spara det till ditt Microsoft-konto, spara till en fil eller skriva ut återställningsnyckeln. Om du sparar det till ditt Microsoft-konto, kommer du att ha mycket enklare tid att återställa data senare, eftersom den kommer att lagras på Microsoft-servrar. Nackdelen är dock att om brottsbekämpning någonsin vill ha dina uppgifter, kommer Microsoft att behöva ponny upp din återställningsnyckel om den skickas till en warrant.

Om du sparar det till en fil, kontrollera att filen är lagrad någonstans säker. Om någon lätt kan hitta återställningsnyckeln, kan de komma åt alla dina data. Du kan spara till en fil eller skriva ut nyckeln och sedan lagra den i en banklåda eller något mycket säkert.

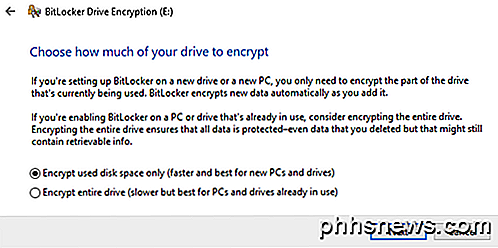

Därefter måste du välja hur mycket av enheten du vill kryptera. Om det är helt nytt, krypterar du bara det använda utrymmet och det krypterar de nya uppgifterna när du lägger till det. Om det redan finns något på det, kryptera du bara hela enheten.

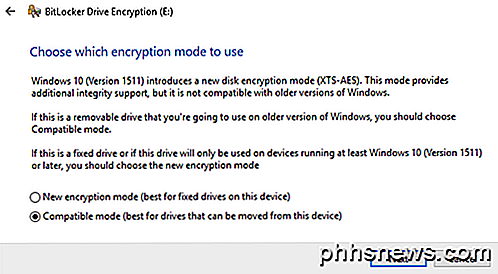

Beroende på vilken version av Windows du använder kan du inte se den här skärmen. På Windows 10 blir du ombedd att välja mellan det nya krypteringsläget eller det kompatibla läget. Windows 10 har bättre och starkare kryptering, som inte är kompatibel med tidigare versioner av Windows. Om du vill ha mer säkerhet, gå med det nya läget, men om du behöver ansluta enheten till äldre versioner av Windows, gå med kompatibelt läge.

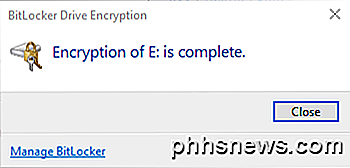

Efter det börjar det kryptera enheten. Tiden beror på hur stor din enhet är och hur mycket data behöver krypteras.

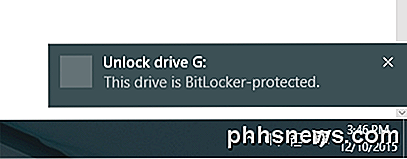

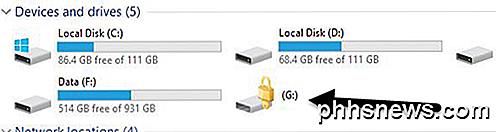

Nu om du går till en annan Windows 10-maskin och pluggar in enheten visas ett litet meddelande i meddelandefältet. I tidigare versioner av Windows, gå bara till Explorer.

Du ser också att drivikonen har ett lås på det när du visar enheterna i Utforskaren.

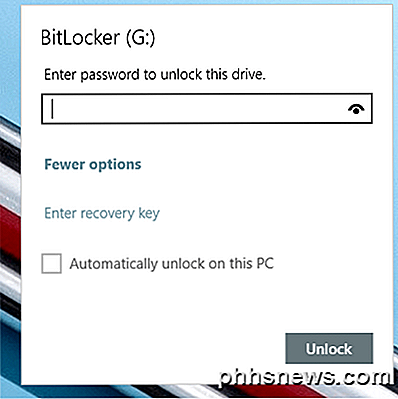

Slutligen, när du dubbelklickar på enheten för att komma åt den, kommer du att bli ombedd att ange lösenordet. Om du klickar på Fler alternativ ser du också alternativet för att använda återställningsnyckeln.

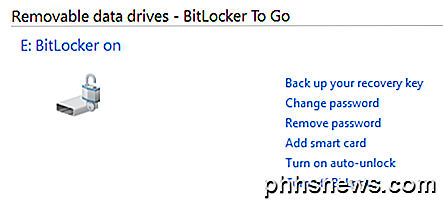

Om du vill stänga av BitLocker vid en senare tidpunkt, högerklickar du bara på enheten och väljer Hantera BitLocker . Klicka sedan på Stäng av BitLocker i listan över länkar.

Du kan också ändra lösenordet, säkerhetskopiera återställningsnyckeln igen, lägga till smartkortverifiering och aktivera eller inaktivera autolås. Sammantaget är det ett enkelt och säkert sätt att kryptera en flash-enhet som inte kräver några verktyg från tredje part.

Metod 2 - VeraCrypt

Det finns en hel del datakrypteringsprogram för tredje part där ute som hävdar att de är säkra, men ingen revision har gjorts för att säkerställa denna så kallade kvalitet. När det gäller kryptering måste du vara säker på att koden granskas av team av säkerhetspersonal.

Det enda programmet jag skulle rekommendera vid denna tidpunkt skulle vara VeraCrypt, vilket är baserat på den tidigare populära TrueCrypt. Du kan fortfarande ladda ner TrueCrypt 7.1a, som är den enda rekommenderade versionen som ska hämtas, men den fungerar inte längre. Koden har granskats och tack och lov har inga stora säkerhetsproblem hittats.

Det har dock vissa problem och bör därför inte användas längre. VeraCrypt tog i grund och botten TrueCrypt och fixade de flesta av de problem som hittades i revisionen. För att komma igång, ladda ner VeraCrypt och installera det på ditt system.

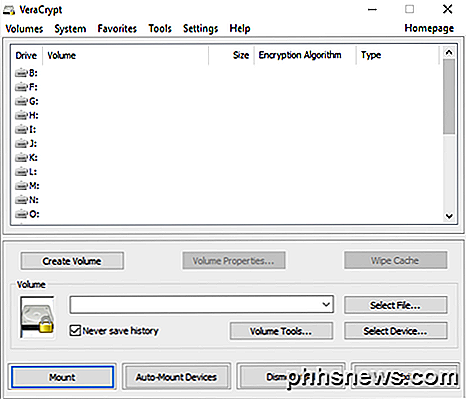

När du kör programmet får du ett fönster med en massa skrivbrev och några knappar. Vi vill börja med att skapa en ny volym, så klicka på knappen Skapa volym .

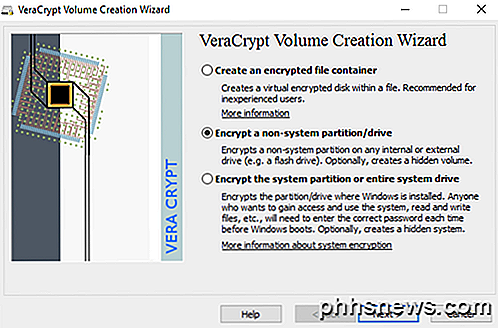

Guiden för att skapa volym kommer att dyka upp och du får ett par alternativ. Du kan välja att skapa en krypterad filbehållare eller du kan välja att Kryptera en icke-systempartition / -drivenhet . Det första alternativet skapar en virtuell krypterad disk lagrad i en enda fil. Det andra alternativet krypterar hela din USB-flash-enhet. Med det första alternativet kan du få vissa data lagrade i krypterad volym och resten av enheten kan innehålla okrypterad data.

Eftersom jag bara lagrar känslig information på en USB-enhet, går jag alltid med att kryptera hela drivrutinsalternativet.

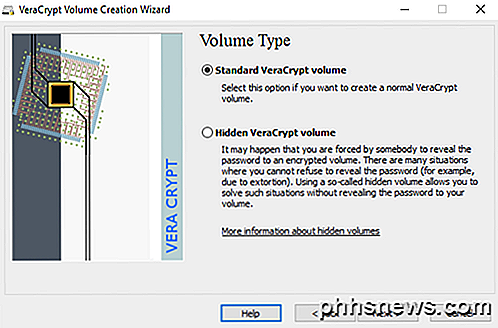

På nästa skärm måste du välja mellan att skapa en S tandard VeraCrypt-volym eller en Hidden VeraCrypt-volym . Se till att klicka på länken för att förstå skillnaden i detalj. I grund och botten, om du vill ha något super säkert, gå med den dolda volymen eftersom den skapar en andra krypterad volym inuti den första krypterade volymen. Du bör lagra den verkliga känsliga data i den andra krypterade volymen och några falska data i den första krypterade volymen.

På det här sättet, om någon tvingar dig att ge upp ditt lösenord, kommer de bara att se innehållet i den första volymen, inte den andra. Det finns ingen extra komplexitet när du öppnar den dolda volymen, du måste bara ange ett annat lösenord när du monterar enheten, så jag föreslår att du går med den dolda volymen för extra säkerhet.

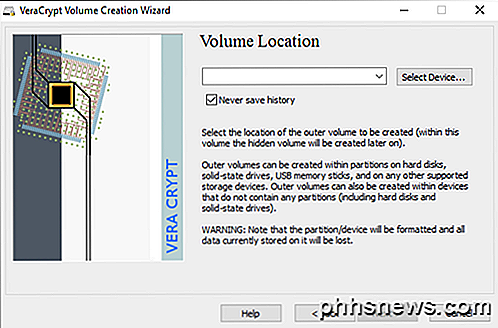

Om du väljer alternativet Dold volym, se till att du väljer Normal läge på nästa skärm så att VeraCrypt skapar normal volym och dold volym för dig. Därefter måste du välja platsen för volymen.

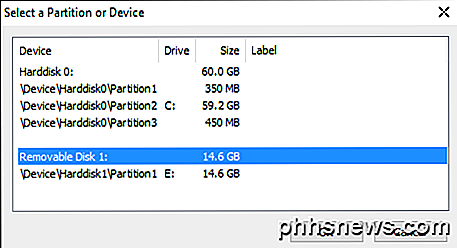

Klicka på knappen Välj enhet och leta efter din flyttbara enhet. Observera att du kan välja en partition eller hela enheten. Det kan hända att du stöter på några problem här, eftersom du försökte välja Flyttbar disk 1 gav mig ett felmeddelande om att krypterade volymer bara kan skapas på enheter som inte innehåller partitioner.

Eftersom min USB-minne bara hade en partition, slutade jag bara med att välja / Device / Harddisk / Partition1 E: och det fungerade bra. Om du valde att skapa en dold volym, kommer nästa skärm att ange alternativen för den yttre volymen.

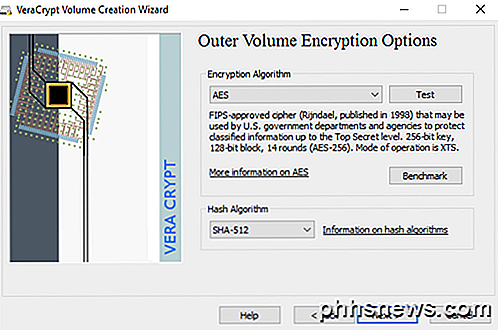

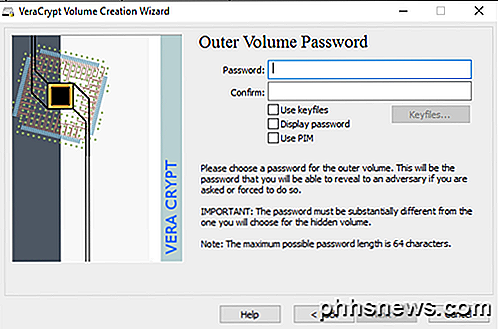

Här måste du välja krypteringsalgoritmen och hashalgoritmen. Om du inte har någon aning om vad som helst betyder det att du bara lämnar det till standard och klickar på Nästa. Nästa skärm anger storleken på den yttre volymen, som är lika stor som partitionen. Vid denna tidpunkt måste du ange ett externt lösenord.

Observera att lösenorden för den yttre volymen och dolda volymen måste vara väldigt olika, så tänk på några bra, långa och starka lösenord. På nästa skärm måste du välja om du vill stödja stora filer eller inte. De rekommenderar nej, så välj bara ja om du verkligen behöver lagra filer som är större än 4 GB på enheten.

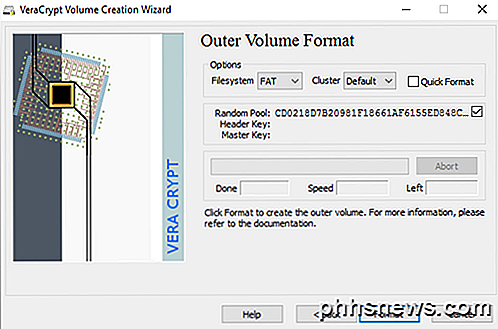

Därefter måste du formatera den yttre volymen och jag rekommenderar att du inte ändrar någon av inställningarna här. FAT-filsystemet är bättre för VeraCrypt. Klicka på knappen Format och det tar bort allt på enheten och startar sedan skapandet för den yttre volymen.

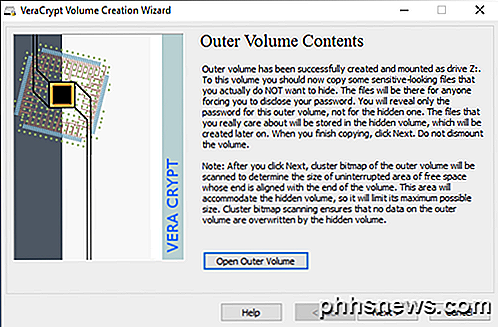

Det här tar lite tid eftersom det här formatet faktiskt skriver slumpmässiga data över hela enheten i motsats till det snabba format som vanligtvis uppstår i Windows. När du är klar kommer du att bli ombedd att fortsätta och kopiera data till den yttre volymen. Detta ska vara din falska känsliga data.

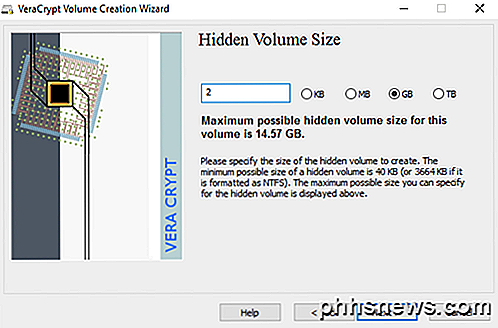

När du har kopierat data över, startar du nu processen för den dolda volymen. Här måste du välja typen av kryptering igen, som jag skulle lämna ensam om du inte vet vad allting betyder. Klicka på Nästa och du har nu möjlighet att välja storleken på den dolda volymen. Om du är säker på att du inte lägger till något annat i den yttre volymen, kan du bara maximera den dolda volymen.

Du kan dock göra storleken på den dolda volymen också mindre om du vill. Det ger dig mer utrymme i yttervolymen.

Därefter måste du ge ditt dolda volym ett lösenord och klicka sedan på Format på nästa skärm för att skapa den dolda volymen. Slutligen får du ett meddelande som berättar hur du öppnar den dolda volymen.

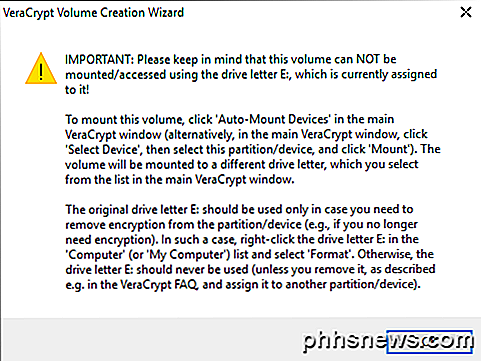

Observera att det enda sättet att komma åt enheten nu är att använda VeraCrypt. Om du försöker klicka på skrivbrevet i Windows får du bara ett felmeddelande som säger att enheten inte kan identifieras och måste formateras. Inte så att om du inte vill förlora all din krypterade data!

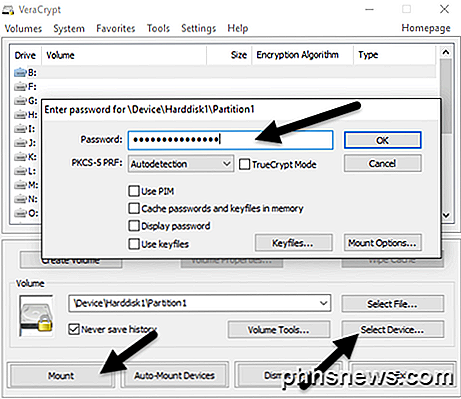

Istället öppnar du VeraCrypt och väljer först en drivstav från listan längst upp. Klicka sedan på Välj enhet och välj den flyttbara diskpartitionen från listan. Slutligen klickar du på knappen Mount . Här kommer du att bli ombedd att ange lösenordet. Om du anger lösenordet för det yttre volymen kommer den volymen att monteras i den nya skrivbrevet. Om du anger det dolda volymlösenordet laddas den volymen.

Ganska coolt rätt !? Nu har du en super säker programkrypterad USB-flash-enhet som är omöjlig för alla att komma åt.

Metod 3 - Hårdvara Krypterade USB-flashdatorer

Ditt tredje alternativ är att köpa en krypterad USB-minne för hårdvara. Köp aldrig en krypterad krypterad mjukvara, eftersom den antagligen använder någon egenutvecklad krypteringsalgoritm som skapats av företaget och har en mycket större chans att bli hackad i.

Trots att metod 1 och 2 är bra, är de fortfarande programvara krypteringslösningar, som inte är lika idealiska som en maskinvarubaserad lösning. Hårdvarukryptering möjliggör snabbare åtkomst till data på enheten, förhindrar pre-boot-attacker och lagrar krypteringsnycklarna på ett chip, vilket eliminerar behovet av externt lagrade återställningsnycklar.

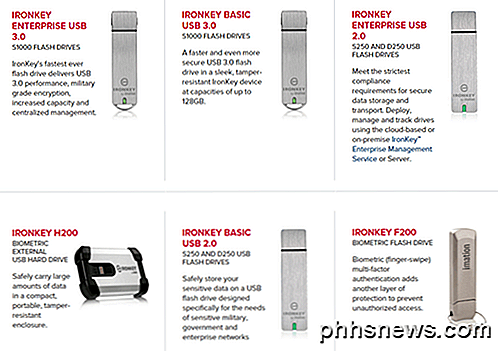

När du köper en maskinvarukrypterad enhet, se till att den använder AES-256 bit eller är FIPS-kompatibel. Min huvudsakliga rekommendation när det gäller pålitliga företag är IronKey.

De har varit i branschen under en mycket lång tid och har några väldigt höga säkerhetsprodukter för konsumenter hela vägen till företag. Om du verkligen behöver några säkra flash-enheter och inte vill göra det själv är det här det bästa valet. Det är inte billigt, men åtminstone kan du må bra att dina data lagras säkert.

Du får se en hel massa billiga alternativ på webbplatser som Amazon, men om du läser recensioner hittar du alltid personer som var "chockade" när något hände och de kunde få tillgång till data utan att skriva in sitt lösenord eller något liknande.

Förhoppningsvis ger den här djupartikeln en bra idé om hur du kan kryptera data på en flash-enhet och få tillgång till den på ett säkert sätt. Om du har några frågor, var god att kommentera. Njut av!

15 Saker du kan göra med Siri på Apple Watch

Apple Watch innehåller gott om Siri-integration, och samtidigt som det inte är så omfattande som vad du kan göra med Siri på iPhone, är det fortfarande mycket användbart som det står för. Du kan aktivera Siri på klockan genom att antingen trycka på och hålla den digitala kronan eller vrida din handled mot dig och säga, "Hey Siri".

Så här hittar du och tar bort duplicerade filer på vilket operativsystem som helst

Sök efter en duplikat-fil-finder och du kommer att bli bombarderad av skräppostfyllda installatörer och betalda applikationer. Vi har sammanställt listor över de bästa gratis duplikatfilerna så att du kan spara lite tid. Programmen täcker här Windows, Mac OS X, Linux och även Android. Apples iOS erbjuder inte ett användarsynligt filsystem, så du kan inte göra det på en iPhone eller iPad.