Varför ska du inte använda MAC-adressfiltrering på din Wi-Fi-router

Med MAC-adressfiltrering kan du definiera en lista över enheter och bara tillåta de enheterna på ditt Wi-Fi-nätverk. Det är alltså teorin. I praktiken är detta skydd tråkigt att installera och lätt bryta.

Detta är en av Wi-Fi-routerfunktionerna som ger dig en falsk känsla av säkerhet. Att bara använda WPA2-kryptering är tillräckligt. Vissa människor gillar att använda MAC-adressfiltrering, men det är inte en säkerhetsfunktion.

Hur MAC-adressfiltrering fungerar

RELATERAD: Har ingen falsk känsla för säkerhet: 5 osäkra sätt att säkra din Wi-Fi

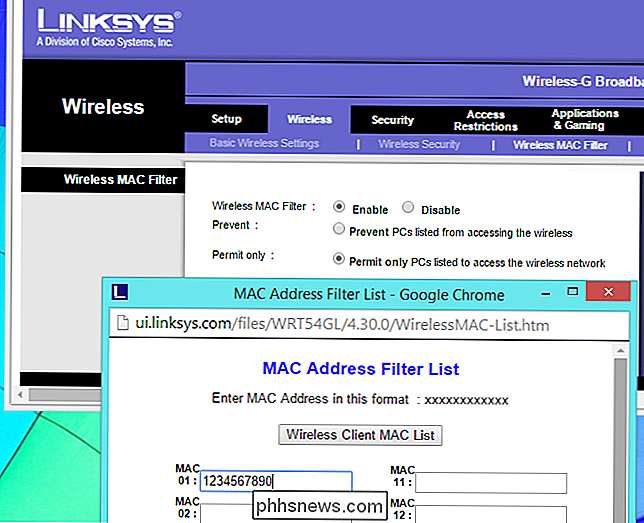

Varje enhet du äger kommer med en unik mediaåtkomstkontrolladress (MAC-adress) som identifierar den på ett nätverk. Normalt tillåter en router någon enhet att ansluta - så länge som den vet rätt passord. Med MAC-adressfiltrering jämför en router först en MAC-adress för en enhet mot en godkänd lista över MAC-adresser och tillåter bara en enhet på Wi-Fi-nätverket om MAC-adressen har godkänts.

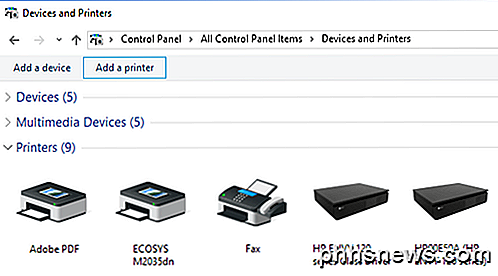

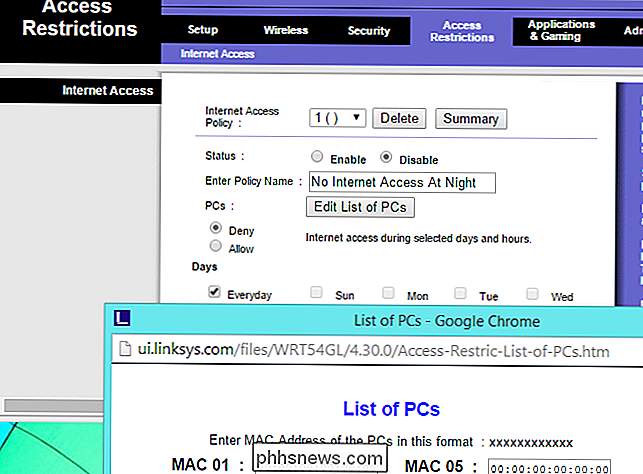

Din router möjliggör dig förmodligen att konfigurera en lista över tillåtna MAC-adresser i sitt webbgränssnitt, så att du kan välja vilka enheter som kan anslutas till ditt nätverk.

MAC-adressfiltrering ger ingen säkerhet

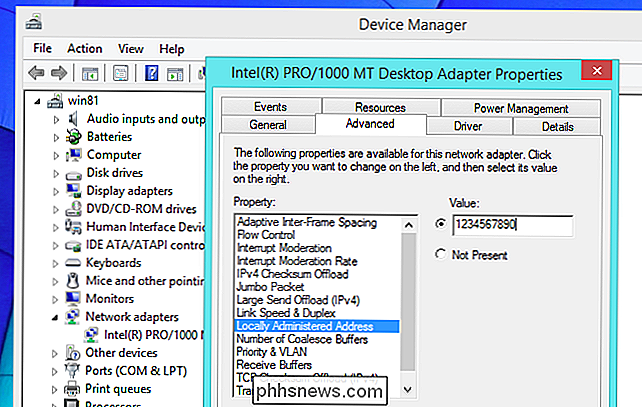

Det här låter ganska bra. Men MAC-adresser kan enkelt spoofed i många operativsystem, så någon enhet kan låtsas ha en av de tillåtna, unika MAC-adresserna.

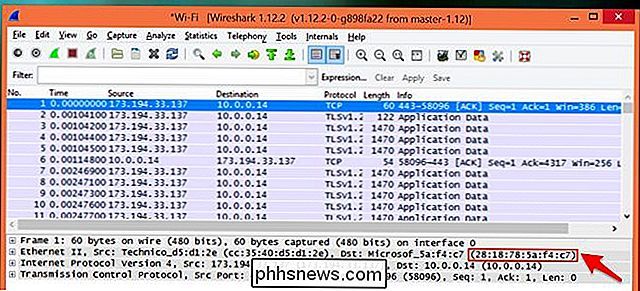

MAC-adresser är också lätta att få. De skickas i luften med varje paket som går till och från enheten, eftersom MAC-adressen används för att säkerställa att varje paket kommer till rätt enhet.

RELATERAD: Hur en attacker kunde krossa din trådlösa nätverkssäkerhet

Allt en angripare måste göra är att övervaka Wi-Fi-trafiken i en sekund eller två, undersöka ett paket för att hitta MAC-adressen till en tillåten enhet, ändra enhetens MAC-adress till den tillåtna MAC-adressen och anslut i det enhetens plats. Du kanske tror att detta inte kommer att vara möjligt eftersom enheten redan är ansluten, men en "deauth" eller "deassoc" -attack som med våld kopplar bort en enhet från ett Wi-Fi-nätverk gör det möjligt för en angripare att återansluta på plats.

Vi exagerar inte här. En angripare med en verktygssats som Kali Linux kan använda Wireshark för att avlyssna på ett paket, köra ett snabbt kommando för att ändra sin MAC-adress, använd aireplay-ng för att skicka avdelningspaket till den klienten och anslut sedan på plats. Hela processen kan lätt ta mindre än 30 sekunder. Och det är bara den manuella metoden som innebär att du gör varje steg för hand - kom ihåg de automatiska verktygen eller skalskripten som kan göra det snabbare.

WPA2-kryptering är nog

RELATERAD: WPA2-kryptering Be Cracked Offline: Här är hur

Vid den här tiden kanske du tänker att MAC-adressfiltrering inte är idiotsäker, men erbjuder ytterligare skydd över att bara använda kryptering. Det är sant, men inte riktigt.

Så länge du har en stark lösenordsfras med WPA2-kryptering kommer den kryptering att vara det svåraste att knäcka. Om en angripare kan krossa din WPA2-kryptering kommer det att vara trivialt för dem att lura MAC-adressfiltreringen. Om en angripare skulle stumas av MAC-adressfiltreringen, kommer de definitivt inte att kunna bryta din kryptering i första hand.

Tänk på att du vill lägga till ett cykellås i en bankvalvdörr. Alla bankrörare som kan komma igenom den här bankvalvdörren har inga problem med att klippa ett cykellås. Du har inte lagt till någon verklig extra säkerhet, men varje gång en bankansvarig måste komma åt valvet måste de ägna sig åt cykellås.

Det är tråkigt och tidskrävande

RELATERAT: 10 Användbara alternativ du kan konfigurera i routerns webbgränssnitt

Den tid du spenderar här är den viktigaste anledningen till att du inte bör stör. När du konfigurerar MAC-adressfiltrering i första hand måste du hämta MAC-adressen från varje enhet i ditt hushåll och tillåta den i routerns webbgränssnitt. Det tar lite tid om du har många Wi-Fi-aktiverade enheter, som de flesta gör.

När du får en ny enhet - eller en gäst kommer över och behöver använda din Wi-Fi på sina enheter - måste du gå in i routerns webbgränssnitt och lägga till nya MAC-adresser. Detta ligger ovanpå den vanliga installationsprocessen, där du måste ansluta Wi-Fi-lösenfrasen till varje enhet.

Detta lägger bara till ytterligare arbete i ditt liv. Denna insats borde löna sig med bättre säkerhet, men det minsta till obefintliga ökningen av säkerheten du får gör det inte värt din tid.

Detta är en nätverksadministrationsfunktion

MAC-adressfiltrering, som används korrekt, är mer av En nätverksadministrationsfunktion än en säkerhetsfunktion. Det skyddar dig inte mot outsidare som försöker aktivt spricka din kryptering och komma in i ditt nätverk. Det tillåter dig dock att välja vilka enheter som tillåts på nätet.

Om du till exempel har barn kan du använda MAC-adressfiltrering för att tillåta att deras bärbara dator eller smartphpone inte kommer åt Wi-Fi-nätverket om du behöver slipa dem och ta bort Internet-åtkomst. Barnen kunde komma runt dessa föräldrakontroller med några enkla verktyg, men de vet inte det.

Därför har många routrar också andra funktioner som beror på en enhetens MAC-adress. De kan till exempel tillåta dig att aktivera webbfiltrering på specifika MAC-adresser. Du kan också förhindra att enheter med specifika MAC-adresser kommer åt webben under skoltiden. Det här är inte riktigt säkerhetsfunktioner, eftersom de inte är utformade för att stoppa en angripare som vet vad de gör.

Om du verkligen vill använda MAC-adressfiltrering för att definiera en lista över enheter och deras MAC-adresser och administrera listan över enheter som är tillåtna på ditt nätverk, är gratis. Vissa människor tycker verkligen om den här typen av förvaltning på en viss nivå. Men MAC-adressfiltrering ger ingen verklig ökning av din Wi-Fi-säkerhet, så du borde inte känna dig tvungen att använda den. De flesta borde inte bry sig om MAC-adressfiltrering och, om de gör det, borde veta att det inte är en säkerhetsfunktion.

Bildkredit: nseika på Flickr

Så här tar du bort handskrivna meddelanden från den senaste listan i iOS 10 Meddelanden

När du skickar ett handskriven meddelande i appen Meddelanden på din iPhone, läggs den till i den senaste listan med meddelanden så att du kan använd den igen. Om du inte vill att vissa meddelanden är lagrade i listan eller inte vill se dem alls, finns det ett sätt att ta bort dem. RELATED: Så skickar man handskriven och digital beredskap i IOS 10 Handskriven meddelanden du har skickat visas på fliken Apps i Meddelanden, vilket ger ett snabbt sätt att skicka vanliga meddelanden.

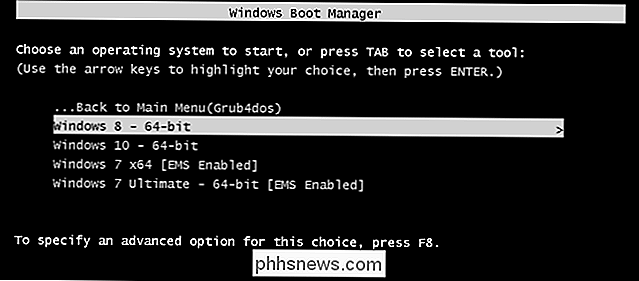

Så här skapar du en flash-enhet med flera installationer med flera versioner av Windows

Du har din samling av Windows ISO-enheter och kanske du har bränt installationsdisplayer eller flash-enheter för dem. Men varför inte göra dig själv en huvudinstallationsstation som du kan använda för att installera någon version av Windows? Det är faktiskt ganska enkelt att ställa in en startbar USB-enhet som innehåller flera ISO-filer.

![[Sponsras] WinX DVD Ripper Platinum är gratis för Geekläsare till 5 juni](http://phhsnews.com/img/how-to-2018/winx-dvd-ripper-platinum-is-free-for-how-to-geek-readers-until-june-5.jpg)